ورزیدهترین جاسوس شوروی در ایران

روز چهارم دی 1356 سرلشکر مقربی که در دادگاه بدوی و تجدید نظر نظامی به جرم جاسوسی برای بیگانگان به اعدام محکوم شده بود تیرباران شد.

احمد مقربی فرزند حسن در سال 1300 در تهران متولد شد. پس از طی تحصیلات ابتدایی و متوسطه وارد دانشکده افسری گردید و با درجه ستوان سومی فارغالتحصیل شد. نامبرده همچنین دورههای متعددآموزش نظامی منجمله، دوره مقدماتی و عالی مهندسی، دوره فرماندهی و ستاد در آمریکا، دوره پدافند عالی از آمریکا و دانشگاه جنگ را گذرانید و از سال 1327 وارد خدمت در ارتش شد و مشاغلی از جمله عضو نهضت مقاومت ملی، عضو انجمن جغرافیا و مهندسین امریکا، معاون اداره پنجم و رئیس رکن پنجم ستاد ارتش را بر عهده داشت. طبق اسناد ساواک، مقربی پس از انحلال حزب توده و دستگیری اکثر افراد وابسته به حزب مدت هفت ماه بازداشت گردیده ولی به علت فقدان مدارک لازم آزاد میگردد.

ولی مجدداً در سال 1344 روسها با توجه به موقعیت وی و دسترسی اطلاعاتیاش به نامبرده نزدیک شده و با تهدید و افشاء ارتباط وی با یک سرهنگ فراری، او را وادار به همکاری میکنند. مشارالیه حدود 11 سال با سفارت شوروی سابق در تماس بود و اطلاعات مهمی را درباره حکومت پهلوی در اختیار روسها گذاشت.

در آذرماه 1356 در مطبوعات و رسانههای رسمی و نیمه رسمی ایران اعلام شد که یک شبکه جاسوسی کا.گ.ب در ایران کشف شد و «سرلشکر مقربی» دستگیر و محاکمه گردید، با فاصله زمانی اندک، اعلام شد که یکی از مقامات وزارت آموزش وپرورش به نام «علی نقی ربانی» نیز به همان اتهام دستگیر شد و مورد محاکمه قرار گرفت. در چهارم دی ماه 1356 مطبوعات رژیم اعلام کردند که «... حکم دادگاه برای سرلشکر احمد مقربی، که به موجب رأی صادره از دادگاه تجدید نظر به اعدام محکوم گردیده بود، در بامداد امروز اجرا گردید.دسرلشکر مقربی، به جرم جاسوسی و دادن اسرار نظامی ایران به عمال بیگانه، در دادگاه نظامی محکوم به اعدام شده بود.» «ربانی» نیز، پس از تأیید حکم اعدام وی در دادگاه تجدید نظر نظامی در 25 دی ماه 56، اعدام شد.

نحوه کشف ارتباط سرشکر مقربی، که از بزرگترین پیروزیهای ضدجاسوسی به شمار میرفت و همواره برای مقامات روس حالت معما داشته است.

کوزیچکین در مورد سوابق مقربی مینویسد که وی«سی سال از عمال کا.گ. ب بود. از زمانی که افسری جوان بود، در سال 1945 [1324 خورشیدی] به خدمت این سازمان درآمد. او بهترین عامل رزیدنسی به حساب میآمد و اطلاعات محرمانهای را که واقعاً برای اتحاد شوروی حایز اهمیت بود، در اختیار ما میگذاشت در طی سالها ترقی بسیار کرد و مسئول خرید اسلحه از آمریکا و دیگر کشورهای غربی شد. دیگر جانشینی برای او یافت نمیشد؛ به این علت بدیهی است که مقربی تنها عامل رزیدنسی بود که میتوانست اطلاعات مهمی عرضه بدارد. دیگران با او قابل مقایسه نبودند و عدهشان هم بسیار اندک بود.

با از دست رفتن مقربی، در رزیدنسی یک خلأ اطلاعاتی پیدا شد؛ اضافه بر اینها، او عملاً همه افسران PI [جاسوس سیاسی Political Intelligence] را که در زمانهای مختلف و در آن دوران طولانی همکاری با او کار کرده بودند، میشناخت.»

اما مقربی چگونه لو رفت ؟

منصور رفیع زاده از مدیران بلندپایه ساواک در کتاب خاطراتش، دستگیری مقربی را اینگونه روایت می کند: بعد از رسیدگیهای بسیار دقیق توسط ساواک، کشف گردید که اتومبیلی که متعلق به سفارت شوروی، اما بدون پلاک سیاسی، به طور معمول مقابل منزل ویلایی سرلشگر مقربی در قلهک توقف میکند. سپس راننده پیاده شده، درب صندوق عقب را باز میکند و پس از چند دقیقه دوباره آن را بسته و از آنجا دور میشود. در این بین، هیچگونه تماس مستقیمی با مقربی انجام نمی شود.

در نهایت مشخص شد که تیمسار مقربی و روسها، نیازی به تماس شخصی و فیزیکی برای انتقال اطلاعات نداشته اند. مقربی، اطلاعات حساس ارتش ایران را به درون دستگاههای الکترونیکی پیشرفتهء درون منزلش منتقل می کرد و اتومبیل عامل روسها که در مقابل منزل مقربی توقف کرده بود، از دستگاههای گیرنده درون صندوق عقب، برای تقویت آن اطلاعات و ارسال مستقیم آن به مسکو و دفتر اصلی سازمان KGB استفاده میکردهاند.

وقتی که ماموران KGB حوالی نیمه شب به مقابل خانه مقربی رسیدند، یک اتومبیل پژوی 504 ساواک، از طرف مقابل ظاهر شده و شاخ به شاخ و به طور عمد به اتومبیل KGB کوبید. مقربی از خانهاش بیرون پرید که ببیند چه شده، اما با دیدن پژوی 504 که اتومبیل معمول ساواک در آن دوران بود، به سرعت به داخل منزلش برگشت.

رانندهها از اتومبیل ها پیاده شدند و دعوایی سر گرفت. هر دو طرف درگیر، به محوطهای در آن حوالی برده شدند و پلیس (که در واقع پلیس تهران نبوده و ماموران زبده ساواک بودند) دخالت کرد. ابتدا روسها وانمود کردند که زبان فارسی نمیدانند و سعی داشتند مساله را یک تصادف کوچک جلوه دهند و قبول کردند که خسارت اتومبیل مقابل را بپردازند. آنها گفتند که روسی بوده اما دیپلمات نیستند. ولی پس از بازپرسی دقیقتر توسط ساواک، معلوم شد که از از دیپلماتهای ارشد سفارت شوروی در تهران هستند. روسها، مصونیت سیاسی خود را ارائه کردند و اصرار کردند که اتومبیل سفارت به آنها بازگردانده شود. به آنها گفته شد که چون اتومبیلشان درگیر تصادف بوده، لذا پلیس (ساواک) موقتن از آن نگهداری خواهد کرد.

در همین حین، تیمسار مقربی توسط ساواک بازداشت شد و خانهاش مورد جستجوی دقیق قرار گرفت. اتومبیل او و همه دستگاههایی الکترونیکی خانهاش که توسط KGB به وی داده شده بود، ضبط شد. همه چیز در اختیار ساواک قرار گرفت.

به محض آنکه این موضوع به سفارت شوروی اطلاع داده شد، روسها درخواست نمودند که دیپلماتهایشان به دلیل مصونیت سیاسی، فورا به سفارتخانه تحویل داده شوند، اما موضوع تجهیزات الکترونیکی بسیار پیشرفته یافته شده در صندوق عقب اتومبیل روسها، مطرح بود. بعد از آزادی دیپلماتها، اتومبیل سفارت شوروی نیز تحویل گردید اما بدون لوازم جاسوسی. سفارت شوروی، یادداشتی به وزارت خارجه ارسال کرد و طی آن اعلام کرد که مقداری «لوازم شخصی» موجود در اتومبیل، هنوز بازگشت داده نشده است.

وزارت خارجه به تیمسار نصیری تلفن زد و درخواست آنها را مطرح کرد و تیمسار جواب داد که به آنها بگویند اگر ممکن است لطف نموده لیست آن اقلام را به طور مجزا، دقیق و کاربردشان برای ما ارسال کنند و ما بسیار خوشحال خواهیم شد که این لوازم را از انبار پلیس (ساواک) یافته و خواسته روسها را پیگیری نمائیم!

اما سازمان CIA بسیار خوشحال بود که یک جاسوس ارشد KGB گیر افتاده است. هرچند که قبل از دستگیری مقربی، هیچ اطلاعیهای دال بر وجود چنان ماموری در ایران از طرف ساواک دریافت نکرده بود و در واقع ساواک به دور از چشمان CIA این عملیات موفقیت آمیز را به انجام رسانده بود.

اما پس از اطلاع از دستگیری مقربی، ماموران ارشد CIA از ساواک دو خواهش کردند:

1) از ساواک خواستند قبل از افشای اطلاعات ذی قیمت وی، مقربی اعدام نشود و با وی مصاحبهای انجام دهند.

2) درخواست نمودند ابزارهای بسیار پیشرفته الکترونیکی ضبط شده در اتومبیل سفارت شوروی، توسط CIA مورد بررسی قرار گیرد.

کمی بعد از آن، دریادار Stanfield Turner (ریاست وقت سیا) تیمسار نصیری را برای صرف ناهار در دفتر مرکزی CIA در واشینگتن دعوت کرد. من (رفیع زاده) نیز برای ناهار دعوت شده بودم. CIA توضیح داد که سفیر ایران که قاعدتا در این گونه ملاقاتهای رسمی میبایستی گروه ایرانی را همراهی میکرد، دارای مجوز امنیتی لازم جهت حضور در دفتر مرکزی CIA نمیباشد! لذا از اینکه نتوانسته بودند سفیر ایران را دعوت کنند، عذرخواهی کردند.

موضوعات مرتبط: شبکه ، آموزش ، پیشنهاد مدیر ، سیستمهای اطلاعاتی

برچسبها: مقربی , سرلشگر , ساواک , کا گ ب

سلام و عرض ارادت

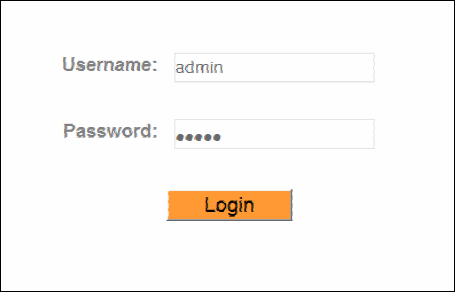

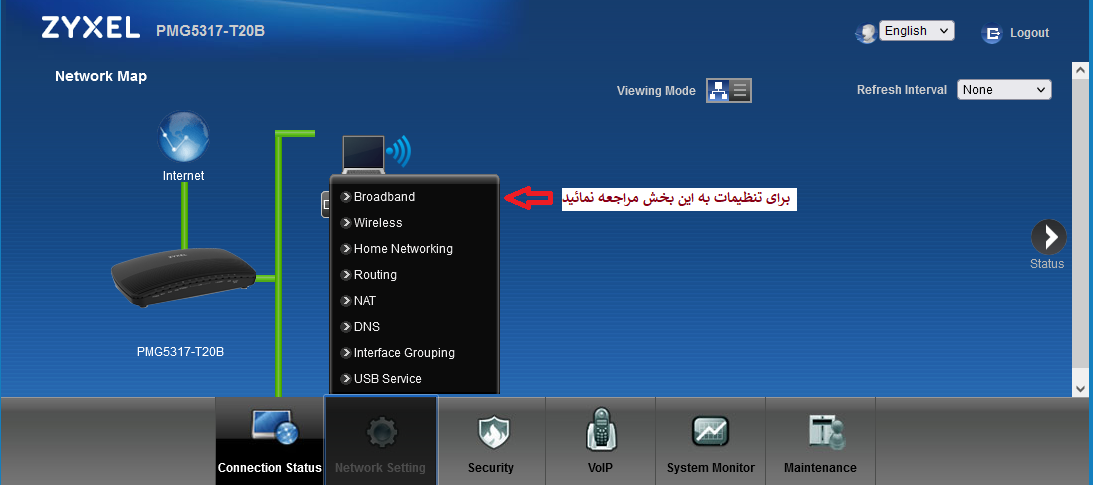

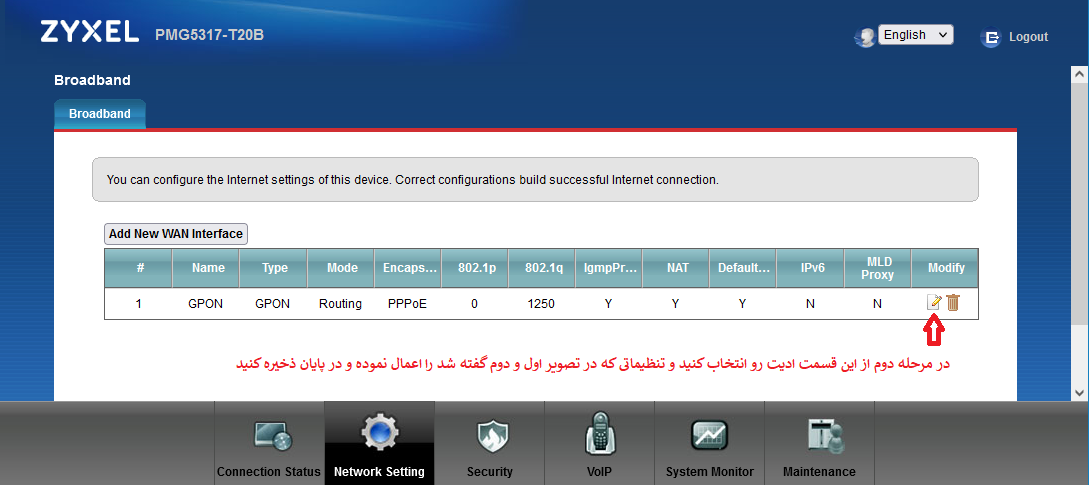

با توجه به اینکه من از فیبر نوری استفاده میکنم و برای این کار از مودم ZYXEL PMG5317-T20B بهره میگیرم ، چند روزی به خاطر جابجایی و تغییرات و فراموشی رمز ورود مجبور به ریست شدم .

خلاصه اینکه دچار مشکلاتی شدم . از طرفی هم مخابرات از طریق 2020 ( شماره سرکاری ) دو سه ساعت سرکار بودم برای ارتباط که دست آخر موفق نشدم و متوسل شدم به رابطه و کار انجام شد .

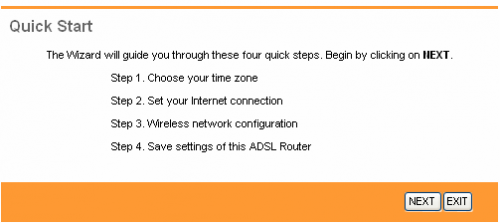

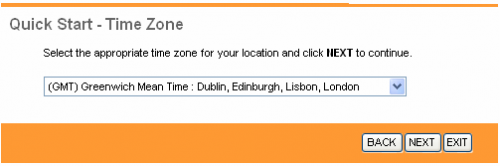

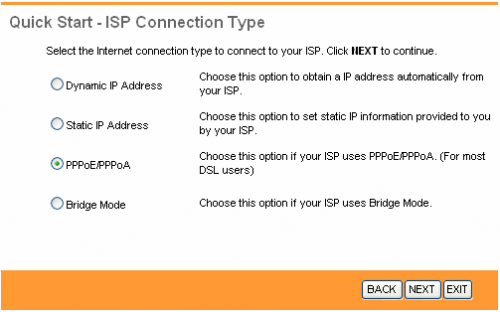

تو این مدت هر چقدر سایتهای داخلی و خارجی رو سرچ کردم برای راهنمایی و کانفیگ ، چیزی دستگیرم نشد و مطلبی در این باره ندیدم . به همین منظور بخش اصلی کانفیگ مودم فیبر نوری مدل ZYXEL PMG5317-T20B رو براتون به صورت تصویری گذاشتم که مورد استفاده قرار بگیره .

برای بزرگتر دیده شدن تصاویر بر روی آنها کلیک فرمائید

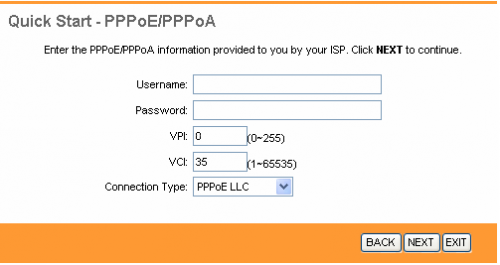

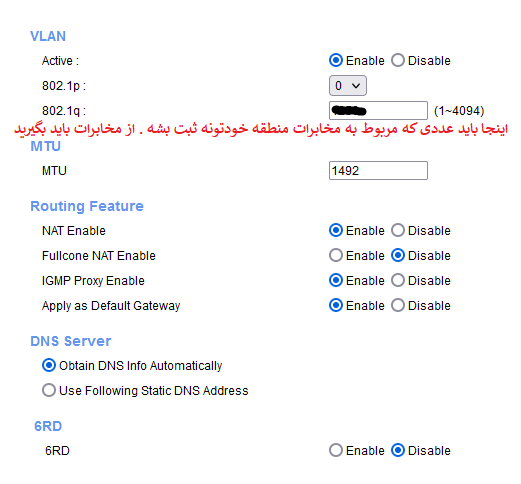

تصویر اول

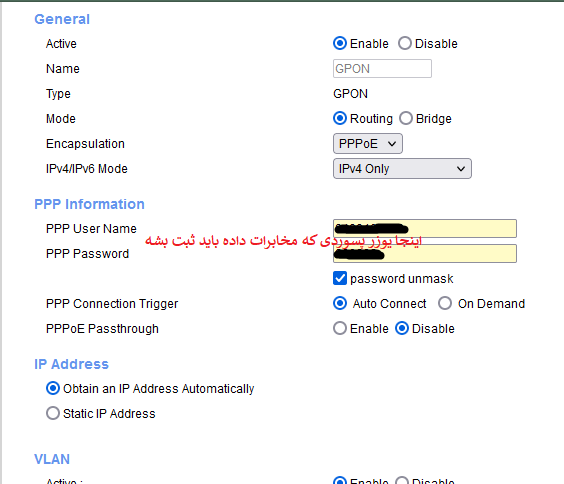

تصویر دوم

تصویر سوم

تصویر چهارم

موضوعات مرتبط: شبکه ، فنی ، آموزش ، کامپیوتر و اینترنت

برچسبها: ZYXEL , PMG5317 , T20B , مودم

شبکههای اجتماعی بیصبرمان کرده.

انتظار داریم هرچیزی کوتاهکوتاه و ذرهذره باشد.

برای هرمحتوا فقط چند ثانیه مجال هست و فوراً، محتوای بعدی ارائه میشود.

بیفرصتِ تأمل، سکون و سکوت.

مطالعه کتابها سخت شده و نصفه میمانند.

فیلمها را هم اغلب در یک مرحله نمیتوانیم ببینیم.

وضعیتمان در روابط انسانی هم همین است :

بیطاقت هیجانی کوتاه!

تا دیرتر نشده، باید فکری به حال خودمان بکنیم...

موضوعات مرتبط: روان شناسی ، شبکه ، سخن روز ، نفوذ

برچسبها: شبکه , اجتماعی , بی طاقت , هیجانی

دوستان عزیز

قصد این رو دارم تا مسائلی رو پیرامون اتفاقات این روزهای چین و بالاخص استانهای شیان عرض کنم

موضوع استان شیان و تیانجین دو اتفاق داره می افته

اولین موضوع اینکه که در دولت چین در اجرای قرنطینه برای اکر کرونا بسیار جدی عمل میکنه

یعنی حتی به زور و فشار هم متوسل میشه

در استان شیان چندین مورد ابتلا به کرونا اعلام شده

به همین دلیل دولت به شدت کل شهر رو قرنطینه کرده تا دوباره تو چین پخش نشه

درسته که ١٣ میلیون نفر رو قرنطینه کرده اما از طرفی ١میلیارد و خرده ای جمعیتش رو نمیخواد دوباره مبتلا ببینه

برای همین داره شدت عمل نشون میده

از حربه ترس هم داره استفاده میکنه

و مردم رو می رسونه تا رعایت کنند

افراد مشکوک رو سریعا به کمپهای اجباری منتقل میکنند

و جالب اینکه اصلا شوخی هم ندارند

چند دلیل داره این موضوع که در ادامه عرض خواهم کرد

مردم اونجا دارای کدهای سلامت هستن

سه کد دارن

کدسبز

کد زرد

و کد قرمز

افراد کد سبز هیچ محدودیتی در رفت و آمدها ندارند

اونهایی که کمی مشکوک هستند سریعا کدوم رو زرد میکنند و تو خونه قرنطینه میکنند

اما اونهایی که مثبت اعلام شدن رو به کمک های قرنطینه منتقل میکنند

مردم کل شهر شیان باید روزی دو مرتبه تست PCR بدن

برای همینه که میبینید خیلی صفهای طولانی در کلیپها دیده میشه

این تست گرفتنه تا زمانی ادامه پیدا میکنه که همه شهر کدشون سبز بشه

کد که سبز شد قرنطینه ها برداشته میشه

اما چرا حالا با این همه شدت دارن برخورد میکنند

اولا اینها یک میلیارد و خرده ای جمعیتند

ابتلای دوباره همه مردم چین، کمر اقتصادشون رو میشکنه و اگر جلوگیری نکنند

همه هزینه هایی که برای واکسیناسیون عمومی و ... همه برباد میره و باید از اول شروع کنند

پس هیچ بیماری جدیدی نیست فقط کرونا ست

حالا شاید از جهش های جدید اون باشه

اما کلیپهایی هم داره تو فضای مجازی پخش میشه که مردم دارن شبیه زامبی میشن

در حالی که این اصلا ربطی به کرونا نداره

در آفریقا یک موجودی هست به نام موش سیاه

این حیوان بیماری رو از خودش منتشر میکنه که فقط جونده های دیگه میگیرند

و ابتلا اون به صورت تنفسی و یا لمسی نیست

باید حتما توسط اون حیوان گاز گرفته بشی تا بهت منتقل بشه

یا اینکه اون حیوان غذایی رو خورده باشه که بزاق دهانش به اون غذا یا گیاه خورده باشه اونوقت اون گیاه ناقل میشه

البته گزارشات خیلی معدودی هم از ابتلای انسانها در آفریقا ارائه شده ولیکن زیاد جدی نیست

حالا در چین در یک مزرعه توت فرنگی چند تا از این موشهای سیاه شروع به خوردن بوته های توت فرنگی کردن

و آدمهایی که از میوه این مزرعه استفاده

کردن به این بیماری مبتلا شدن

در این بیماری، شخص کاملا کنترل خودش رو از دست میده و از علائم اون تب و خونریزی از گلوی شخص بیماره

و اینها هیچ ربطی به علائم واکسن زده ها نداره

تعداد مبتلا شده ها هم تا الان بیشتر از ١٠ نفر نبوده

لطفا به شایعه های بی ریشه توجه نکنید

درسته که از یک طرف داریم از گلوبالیستها ضربه میخوریم

اما انصافا از یک طرف دیگه از یه سری انسان تند رو غالبا متوهم

که هر چیزی رو ربط میدن به واکسن بیشتر از همه ضربه خوردیم

یه روز میگن واکسن زده ها ایدز دارن

یه روز میگن بولوتوث دارن

یه روز میگن زامبی میشن

یه روز میگن دکلهای فایوجی رو اگر روشن کنند همه زامبی میشن

نقل اخباری هم که چند روز پیش تو همین گروه انجام شد

از منابعی مثل روزنامه دیلی میل بود

شدت قرنطینه دقیقا همونیه که کلیپها داره منتشر میشه

بنده فقط امروز علت اون شدت عمل رو توضیح دادم

والا هنوز که هنوزه دارن تو شیان درب و پنجره ها رو میبندن و پلمپ میکنند

قرنطینه از درب منزل رو دارن با شدت تمام انجام میدن

علت دومی هم که چین داره فشار میاره برای قرنطینه برای اینه که تا چند روز دیگه بازیهای المپیک زمستانی

و بازیهای آسیایی در چین باید انجام بشه

و اگر تو چین کرونا گزارش بشه این بازیها تعطیل میشه و این خودش یه ضربه بزرگ برای اقتصاد چینه

چون این رویدادهای بزرگ ورزشی باعث جذب بسیار زیاد توریست میشن

پس لطفا اشتباه نکنید

اخبار مربوط به شدت قرنطینه تو شیان چین درسته

یعنی اینکه با مشعل دارن ضد عفونی میکنند صحت داره

درب و پنجره ها رو دارن جوش میدن صحت داره

مردم رو به زور تو قرنطینه میبرن صحت داره

کمپ قرنطینه زدن برای افراد کد قرمز کاملا صحت داره

بنده خواستم بگم که این مسائل هیچ ربطی به دکلهای فایو جی و این حرفها نداره

چون شایعاتی داره تو فضای مجازی میپیچه که در چین دکلهای فایوجی رو روشن کردن

در ضمن همین الان در تهران و چندین شهر بزرگ دیگه دکلهای فایوجی روشنه

و داره کار میکنه

این یعنی باید تا الان اتفاقات خیلی بدتری می افتاد که نیفتاده

...

موضوعات مرتبط: شبکه ، سخن روز ، اخبار

برچسبها: چین , شیان , 5G , کرونا

آتش کرونا بر دکلهای مخابراتی 5G

مشرق نوشت: شیوع کرونا در انگلیس و ابتلای بیش از 41 هزار نفر که به مرگ 4313 نفر منجر شده، سبب شده شایعات و اخبار نادرستی در شبکههای اجتماعی این کشور گسترش یابد. از جمله این شایعات، ارتباط فناوری چینی و انتشار کروناست که تاکنون سبب شده سه دکل ارتباطاتی 5G در انگلیس به آتش کشیده شود.

شیوع کرونا در انگلیس و ابتلای بیش از 41 هزار نفر که به مرگ 4313 نفر منجر شده، سبب شده شایعات و اخبار نادرستی در شبکههای اجتماعی این کشور گسترش یابد. از جمله این شایعات، ارتباط فناوری چینی و انتشار کروناست که تاکنون سبب شده سه دکل ارتباطاتی 5G در انگلیس به آتش کشیده شود.

بر اساس گزارش بیبیسی، سه دکل مخابراتی در انگلیس به خاطر اطلاعات نادرست کاربران شبکههای اجتماعی در مورد ارتباط فناوری 5G با شیوع ویروس کرونا آتش گرفتهاند. برخی گروههای فیسبوک انگلیسی در مورد ارتباط فناوری 5G با ضعیف شدن سیستم ایمنی بدن و در نتیجه انتشار ویروس کرونا در تمام بدن مطالبی منتشر کردهاند و در نتیجه، سه دکل مخابراتی پوشش این فناوری در بیرمنگام به آتش کشیده شد.

اگرچه نادرستی این ادعا از همان ابتدا معلوم بود، اما پست اینستاگرامی یک بازیگر آمریکایی و یک خواننده و تهیهکننده موسیقی استرالیایی به ابهامات و شایعات در مورد ارتباط این فناوری و شیوع کرونا افزود. «وودی هارلسون» و «جیسون گاردینر» اکنون متهمند با انتشار اطلاعات نادرست باعث هرج و مرج در بخشهایی از انگلیس شدهاند.

اتحادیه ارائهکننده خدمات سرویس موبایلی انگلیس این ادعاها را کاملاً بیاساس خوانده و آن را در ادامه شایعاتی که پیش از این در مورد اثر سوء دکلهای مخابراتی بر سلامتی انسان در شبکههای اجتماعی فراگیر میشده، دانسته است. با این حال، همچنان کارگران بخش خصوصی در حوزه خدمات موبایلی هنگام نصب تجهیزات این فناوری، از سوی مردم مورد آزار و اذیت قرار میگیرند. مردم میگویند اولین دکلهای ارتباطی فناوری 5G در ووهان نصب شده و کرونا هم از این شهر شیوع پیدا کرده است. در حالی که کرونا در ایران و ژاپن که هنوز این فناوری را وارد نکردهاند، نیز شیوع پیدا کرده است.

آفکام یا تنظیمکننده مقررات و دستورالعملهای ارتباطاتی انگلیس میگوید ماجرا از یک شایعه معمولی پیچیدهتر است. گروههای متعددی در فیسبوک تشکیل شده تا زیرساختهای فناوری 5G در انگلیس نابود شود. در یکی از این گروهها، یک پرستار ادعا کرده است این فناوری اکسیژن را از ریههای شما بیرون میکشد!

فناوری 5G یکی از جدیترین اختلافات فنی انگلیس و اروپا در حوزه داد و ستد تجاری با چین است. آمریکا اعتقاد دارد این فناوری زمینه جاسوسی چین از انگلیس را فراهم میکند و از سویی دیگر انگلیس تأکید دارد مخالفتهای آمریکا به دلیل رقابتهای تجاری دولت ترامپ با چین است.

موضوعات مرتبط: شبکه ، فنی

برچسبها: 5G , مخابرات , سیستم , موبایل

شنیده ها حاکی از آن است که قرار شده کلاب هوس هم فیلتر شود .

اگر تصمیم به اختلال یا فیلتر کردن کلاب هوس یا هر شبکه دیگری وجود دارد این سیاست اعمالی است نه اعلامی!

ولی متاسفانه در روزهای اخیر مانند ماهها و سالهای قبل اینقدر مسئولین مربوط و نامربوط در فضای رسانه ای تهدید و کری خوانی فیلتر راه می اندازند(مانند اینستاگرام و واتس اپ) و دست آخر علاوه بر اینکه فیلتری اتفاق نمی افتد ولی فضای دو قطبی کاملا شکل می گیرد و هزینه اش را جریان انقلابی می پردازد.اگر به هر دلیلی جمعبندی به فیلتر و اختلال است خب بدون سر و صدا اعمال کنند!

مساله بعدی عنوان کردن نام یک شبکه داخلی نسبتا موفق مانند روبیکا در کنار فیلتر شبکه خارجی مانند کلاب هوس است.اینجا هم ظاهرا اصرار بر دو قطبی سازی و شرطی کردن مردم وجود دارد.چه ضرورتی دارد در اذهان مردم نام روبیکا با فیلتر شبکه های دیگر پیوند بخورد!؟.جذابیت و ایجاد امکانات جدید برای امثال روبیکا و البته در صورت لزوم اختلال و فیلتر شبکه های خارجی بی سرو صدا!خیلی بهتر موجب جذب مخاطب و جایگزینی با شبکه های خارجی را خواهد داشت.

موضوعات مرتبط: شبکه ، راهبرد و تحلیل ، سخن روز ، معرفی کانال و گروه و شبکه اجتماعی ، پیامها

برچسبها: فیلتر , کلاب هوس , شبکه های اجتماعی , واتس اپ

1. تو واتساپ هیچ مطلبی رو نمیشه «ویرایش» کرد

وقتی مطلبی فرستادی دیگه کار از کار گذشته.

فوقش میتونی تو پست بعدی، صحیح اون کلمات غلط رو تایپ کنی و بفرستی

2. تو واتساپ هر مطلبی رو فقط تا «۱ ساعت» میشه حذف کرد و تازه همون هم واتساپ اعلام میکنه :

« فلانی یک پیام حذف کرد»

ولی تو ایتا هر مطلبی رو میشه تا چند ماه بعد از ارسال هم، حذف کرد،و حذف پیام هم، اعلام نمیشه.

3. تو واتساپ، نمیشه هیچ مطلب و فیلم و عکسی رو ذخیره کرد و فقط باید برا دیگران ارسال کرد

ولی تو ایتا «فضای ابری» هست که مخصوص ذخیره مطالبه

4. تو واتساپ هر مطلبی رو همزمان فقط برای «۵» نفر میشه ارسال کرد

ولی تو ایتا هر مطلبی رو میشه همزمان برای «۱۰۰» نفر ارسال کرد

5. تو واتساپ اگه بخوای برای «یک مخاطب» چند تا مطلب رو همزمان بفرستی، باید «یه دونه یه دونه» اون مطالب رو براش بفرستی

ولی تو ایتا میشه ۵۰ پیام و فیلم و عکس انتخاب کرد

و «یکباره» برای «یک مخاطب» ارسال کرد

6. تو واتساپ هر فیلم و عکسی تا بخواد دانلود شه لااقل یه چند ثانیه طول میکشه

ولی تو ایتا فیلمها و عکسها «خیییلی » سریعتر از واتساپ باز میشن

7. تو واتساپ هر فیلم و عکسی که باز میکنی «خود به خود» میره تو گالری ذخیره میشه و به همین دلیل باید چند روز یکبار، گالری رو «خالی» کرد

ولی تو ایتا هر فیلم و عکسی که «خودت» بخوای، ذخیره میکنی و به همین دلیل «گالری» خیییلی دیرتر پُر میشه

8. تو واتساپ وقتی داری صوت گوش میکنی، نمیتونی از صفحه خارج بشی، چون پخش صوت متوقف میشه

ولی تو ایتا موقع گوش کردن صوت، میشه از صفحه خارج شد و به گروهها یا کانالهای دیگه سر زد و همزمان، اون صوت رو گوش کرد.

9. تو واتساپ وقتی داری فیلم یا کلیپ میبینی، اگه از صفحه خارج شی و دوباره برگردی باید اون کلیپ و فیلم رو از اول ببینی

ولی تو ایتا اگه موقع دیدن فیلم و کلیپ از صفحه خارج شی، وقتی برمیگردی ادامه فیلم و کلیپ پخش میشه، نه از اول

10. تو واتساپ همه افراد و گروهها و کانالها توی یک صفحه میان و هیییی باید دنبال یه آیدی یا یه گروه یا یه کانال بگردی

ولی تو ایتا لیست «افراد» جداگانه توی صفحه میاد، لیست «گروهها» هم جداگانه، لیست کانالها هم «جداگانه»

با این حساب، چرا واتساپ این همه طرفدار داره و ایتا نداره؟

شاید چون «خارجیه» و مردم همیشه برای «جنس خارجی» دست و سر میشکنن راستی مهمترینشو نگفتیم که

هزینه اینترنت ایتا خیلی خیلی خیلی پایینتره از واتساپ

موضوعات مرتبط: شبکه ، آموزش ، کامپیوتر و اینترنت

برچسبها: ایتا , واتساپ , فضای ابری , تفاوتها

هفته گذشته بود که خبر جلسه مخفیانه و محرمانه یک وزیر پر حاشیه با برخی از فعالین فضای مجازی منتشر شد

اما از ابعاد و محتوای این جلسه خبری درز نکرد .

برخی از افراد که فعالیتی در فضای مجازی دارند را از سراسر کشور با پول و امکانات ویژه و بلیط هواپیمای رفت و برگشت به تهران اوردند

و در هتل های لوکس اسکان دادند تا یک جلسه خاص با آقایان خاص داشته باشند.

بعد از چند روز آنالیز رفتار برخی از افراد شرکت کننده در این محفل نشان میدهد که یکی از ماموریت های واگذار شده به آنها،

کمک به پاگرفتن " سیگنال" و تبلیغ آن برای بردن مردم به این پیام رسان است.

گویا ماموریت جدید این جریان آلوده امنیتی، مهندسی پیام رسان ها در آستانه انتخابات است.

"سیگنال" این روزها بعنوان پلتفرم مورد استفاده توسط گروه های شبه مسلح در آمریکا شناخته میشود.

کوچ دادن مردم ایران به یک پلتفرم مخصوص آشوبگران و عناصر شبه مسلح چه معنایی دارد؟

متاسفانه برخی افراد شرکت کننده در این جلسه مخفیانه از افرادی با ظاهر مذهبی و حزب الهی بودند

موضوعات مرتبط: شبکه ، فنی ، آموزش ، پیامها

برچسبها: سیگنال , جلسات , هتلهای لوکس , پلتفرم

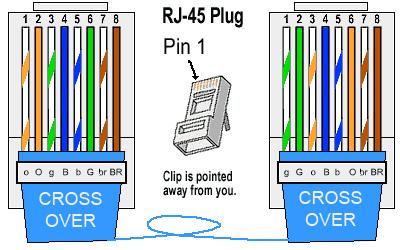

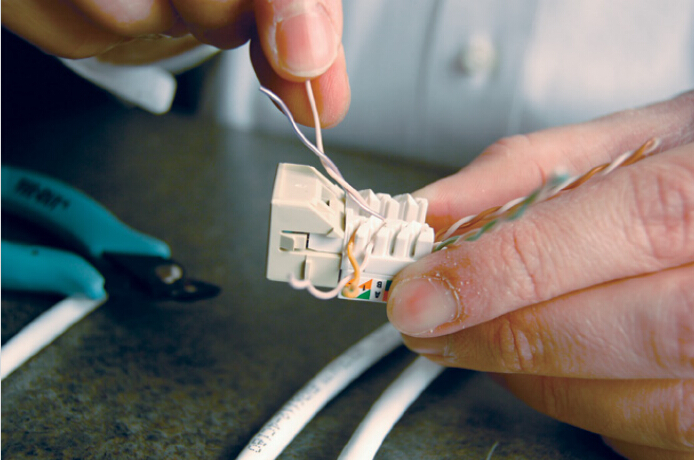

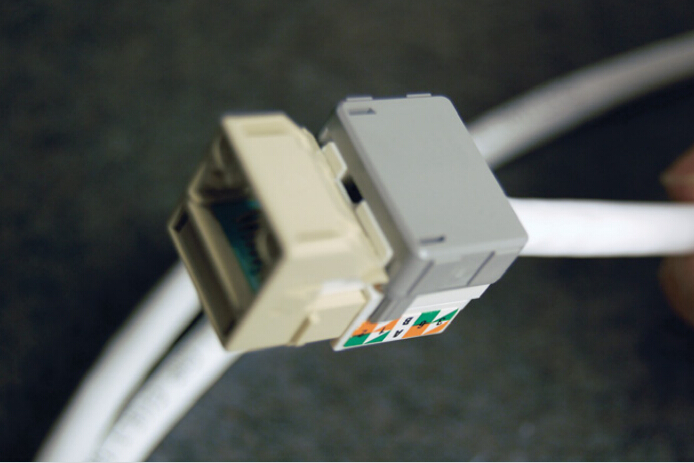

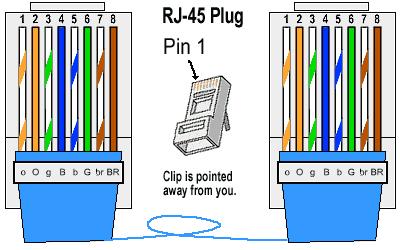

این روزها ، برای DIY یک شبکه هوشمند در خانه به یک روند در جامعه فناوری اطلاعات تبدیل شده است. حتی برای کسانی که IT حرفه ای نیستند ، آنها می خواهند مطابق کتاب یا دستورالعمل آنلاین امتحان کنند. شاید شما قبلاً موفق شده باشید کابل کشی متقابل شبکه مخابراتی را توسط خودتان اجرا کنید. حال ، آیا می خواهید کابل های شبکه خاموش خود را در جک های Keystone امتحان کنید ؟ سیم کشی Cat5e و Cat6 ممکن است تهدیدآمیز به نظر برسد ، اما درنهایت قطعه ای از کیک با این آموزش خاتمه آسان به نظر می رسد.

برای خاتمه و نصب Cat5e / Cat6 Keystone Jacks بر روی خودتان ، باید از هرگونه ارتباطی که برای اطمینان از یک شبکه قابل اطمینان دارید ، مطمئن باشید. قبل از معرفی روش خاتمه و فرآیند برای شما ، داشتن دانش بنیادی در مورد Keystone Jack یا بررسی این اطلاعات در صورت حرفه ای بودن شبکه ، به شما در انجام کار بهتر کمک می کند.

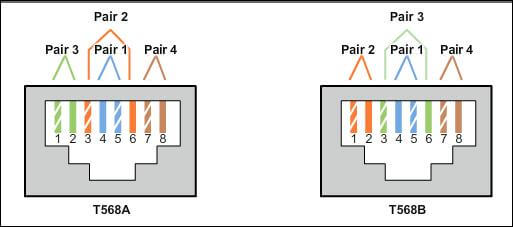

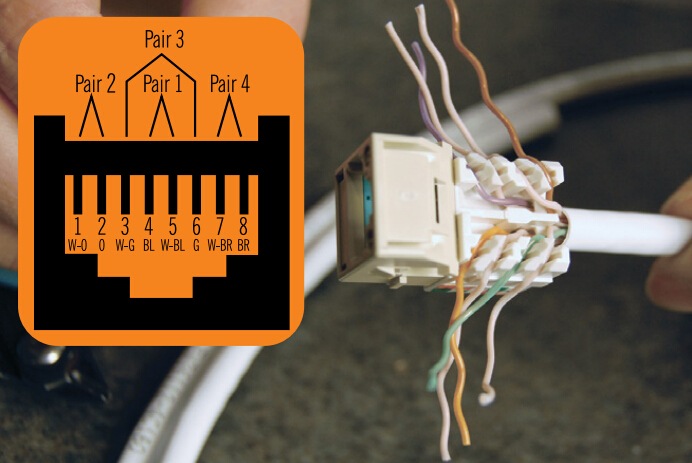

اطلاعات اولیه برای جک های Keystone

جک keystone یک اتصال دهنده زن است که در ارتباطات داده ها ، به ویژه شبکه های محلی (LAN) مورد استفاده قرار می گیرد. جک معمولاً در یک صفحه دیواری یا صفحه لکه دار نصب می شود. و T568A و T568B دو استاندارد سیم کشی برای یک کانکتور مدولار 8 موقعیتی هستند که تحت سند استاندارد سیم کشی TIA / EIA-568-A مجاز هستند. تنها تفاوت بین T568A و T568B (که با نام های Weco ، AT&T 258A نیز شناخته می شود) این است که جفت های سیم نارنجی و سبز (جفت های دو و سه) در همدیگر قرار گرفته اند. T568B در ایالات متحده بسیار رایج است. در کلیدهای اصلی ، هر دو طرح سیم کشی T568A و T568B دارای برچسب هستند. نمودار سیم کشی cat5e و cat6 با رنگ های مربوطه در کابل کشی شبکه پیچ خورده است و هنگام خاتمه دادن آنها در جک باید تا حد ممکن پیچیده باقی بماند.

یک مزیت اصلی اتصال دهنده های اصلی کلید قابلیت تطبیق پذیری آنها است. چندین نوع جک keystone را می توان در یک صفحه تک لبه نصب کرد. آنها به اشکال محافظ و محافظ در دسترس هستند و می توانند کابل ها و کابل های دارای تعداد زیادی هادی را در خود جای دهند. هر جک keystone در نحوه برچسب زدن و چگونگی چیدمان رنگ ها کمی متفاوت است. در زیر سه جک Keystone مشاهده می شود:

این سبک جک دارای 2 جفت استاندارد در سمت راست و 2 جفت متغیر در سمت چپ است. استاندارد A ستون وسط و استاندارد B در سمت چپ است. هر دو استاندارد A و B در سمت راست جک اعمال می شوند. جعبه رنگ جامد که گوشه پایین سمت راست از دست رفته نشانگر سیم رنگ جامد با نوار سفید است. جعبه سفید با نوک رنگی نشانگر سیم سفید با نوار رنگی است.

این سبک جک دارای دو استاندارد A و B در دو طرف جک است که کد رنگ آن در مرکز قرار دارد. مستطیل رنگ جامد نشانگر سیم رنگ جامد با نوار سفید است ، در حالی که مستطیل نیم رنگ نیمه سفید بیانگر سیم سفید با نوار رنگی است.

این سبک جک دارای کدهای استاندارد A و B است که در قسمت بیرونی جک وجود دارد ، در بالا A استاندارد A و B در پایین قرار دارد. جعبه محکم سیم را با نوار سفید نشان می دهد در حالی که جعبه با نوار مورب سفید که از وسط عبور می کند ، سیم سفید را با نوار رنگی نشان می دهد.

مواد و ابزار مورد نیاز

جمع آوری مواد و ابزارهای شما کاری است که شما باید بعد از داشتن دانش فنی در جک های Keystone انجام دهید. مواردی که شما نیاز دارید در زیر ذکر شده است.

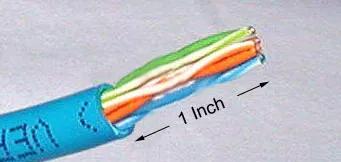

کابل جامد Cat5 / Cat5e / Cat6 / Cat6a کابل استریپ 110 ابزار پانچاود ابزار قطع کننده هادی تست کننده کابل شبکه

مراحل خاتمه

جک های اصلی در واقع نصب و راه اندازی آن آسان و سریع است. ما این دستورالعمل ها را در مراحل بسیاری نوشتیم تا بتوانیم دستورالعمل مونتاژ بسیار مفصلی را به مشتریان خود ارائه دهیم. با راهنمای آسان برای خاتمه ما ، جکهای Cat5 ، جکهای Cat5e و جکهای Cat6 یا موارد دیگر را به صورت سیمی ، نصب و آماده نصب در اختیار خواهید داشت!

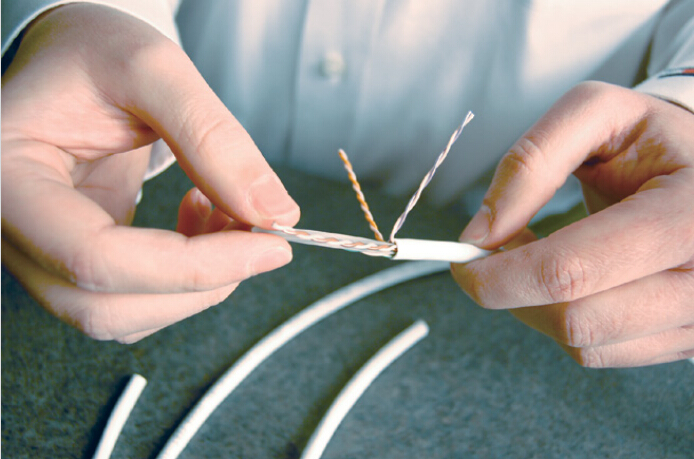

گام یک

قرار دادن پچ کابل را به ابزار سلب به طول نوار مورد نظر. برای خاتمه صحیح جفت ها فقط به اندازه کت کابل مورد نیاز خود را بکشید (1 تا 1.5 اینچ برای ختم جفت کافی باشد).

گام دوم

با نگه داشتن کابل در نزدیکی ابزار ، چندین بار ابزار را در اطراف کابل بچرخانید.

مرحله سوم

ژاکت بیرونی را به آرامی خم کنید و قطعه بریده شده را به صورت دستی برداشته یا برش بیرونی را با نوار چسب بزنید.

مرحله چهارم

هر یک از جفت ها را در یک جهت خم کنید تا سیم پیچ ، باند یا پرکننده متقاطع روی کابل را در معرض دید خود قرار دهید.

مرحله پنجم

در صورت وجود در کابل ، بند ناف ، اتصال دهنده یا پرکننده وب را از بین ببرید و فقط زوج پیچ خورده سیم را ترک کنید. پرکننده متقاطع وب باید تا حد امکان بر روی ژاکت بریده شود.

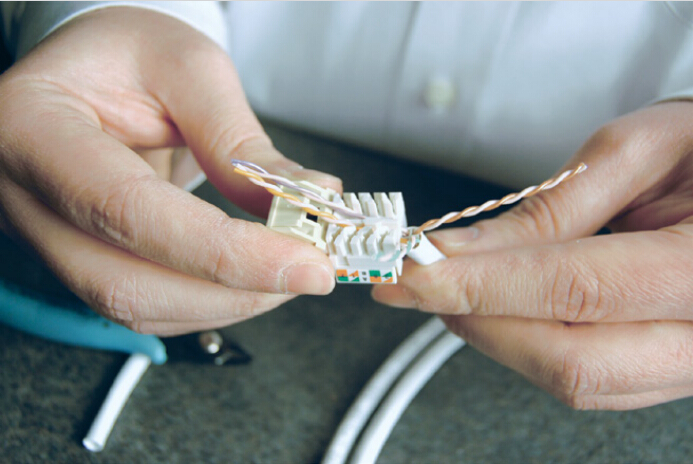

مرحله ششم

طرح سیم کشی را تعیین کنید و هر چهار کابل را به طور صحیح بر روی جک تراز کنید. کاپشن کابل را تا حد ممکن به کانکتور نگه دارید. همیشه از کانکتورها ، صفحات دیواری و صفحه تکه های سازگار (با همان درجه یا بالاتر) با درجه کابل مورد استفاده استفاده کنید.

مرحله هفتم

پیچ های جفت سیم را تا حد ممکن نزدیک به نقطه خاتمه حفظ کنید. هنگام اتصال جک ها و شاخه ها ، کابل را بیش از 0.5 اینچ برای کابل های دسته 5e ، 6 و 6A حل نکنید.

نکته مفید: نیمی از اینچ یک جفت سیم بدون استفاده باعث می شود 1.5 دسی بل متقاطع نزدیک به انتها باشد.

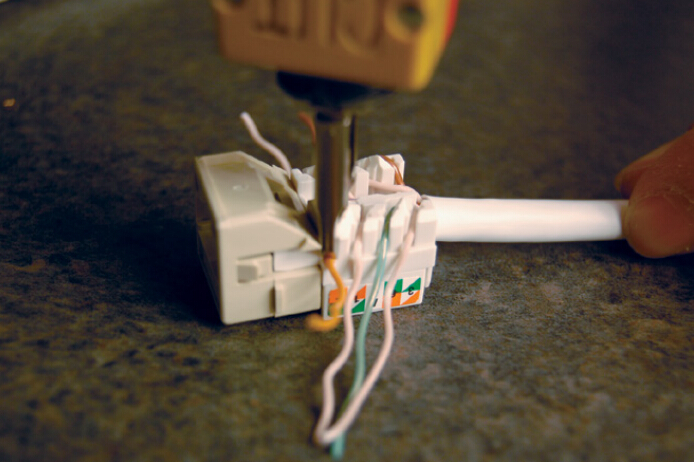

مرحله هشتم

سیم ها را داخل شکاف های ترمینال IDC قرار دهید تا آنها را قبل از خاموش شدن قرار دهید. پیچش را حفظ کنید. برای "نصب آینده" ، هر چهار جفت را خاتمه دهید. در تصویر بالا ، سیم خروجی به سیم کشی T568B وصل شده است.

مرحله نهم

هنگام استفاده از ابزار پانچ کردن ، مطمئن شوید که ابزار قبل از فشار دادن اتصال مستقیم است. اطمینان حاصل کنید که قسمت برش ابزار به سمت خارج است.

مرحله دهم

اتصال را بررسی کنید تا بررسی کنید که سیمها به طور کامل در پایانه های IDC مشغول هستند و به درستی بریده می شوند.

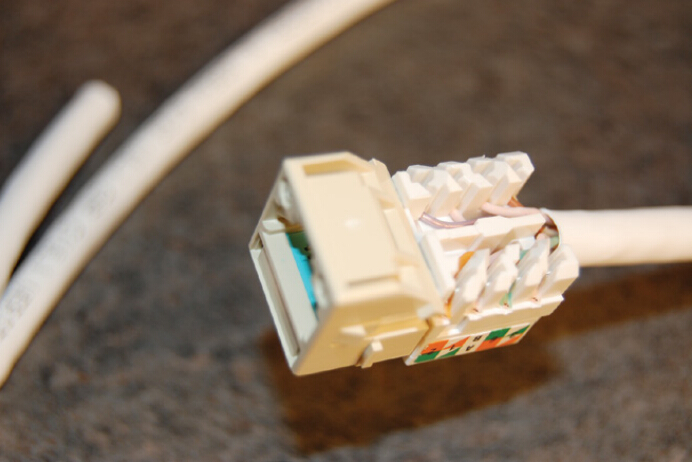

مرحله یازدهم

برای محافظت یک پوشش گرد و غبار روی جک قرار دهید.

مرحله دوازدهم

جک مونتاژ شده شما باید به این شکل باشد.

خلاصه

آیا این مهارت را بعد از طی کردن تمام مراحل به دست آورده اید؟ در این آموزش سعی کرده ایم به امید ارائه ی راهنمای مفید به مشتریان خود ، در هر مرحله آن را شهودی و آسان کنیم. اگر یاد گرفته اید که چگونه جک Keystone را خاتمه دهید ، یکبار امتحان کنید. بیشتر شما در پنج دقیقه یا کمتر در نصب این جک مشکلی نخواهید داشت.

T-568A / T-568B

کابل کابل اترنت

موضوعات مرتبط: شبکه ، فنی

برچسبها: شبکه , مبتدیان , وصل کیستون , سوکت

| چگونه

|

| |

| کابل فله ای اترنت - دسته 5e یا CAT5e |

| اتصالات قابل جابجایی Bulk RJ45 برای اتصالات CAT-5e یا Bulk RJ45 Crimpable برای CAT-6 |

ابزار RJ-45 Crimping | |

| |

| |

| در اینجا طرز تهیه کابل استاندارد آورده شده است: از انتهای کابل |

| رنگ های مشابه را باز کنید و جفت کنید. |

| سیمها را بین انگشتان خود بچسبانید و مطابق شکل آنها را صاف کنید. برای درست کردن منظور رنگ مهم است. |

| از قیچی برای ایجاد برش مستقیم در 8 سیم استفاده کنید تا آنها را از آستین برش گرفته تا انتهای سیمها به 1/2 اینچ (1.3 سانتی متر) کوتاه کنید . |

| با دقت هر 8 سیم رنگی غیرمشخص را به داخل کانکتور فشار دهید. به وضعیت آستین پلاستیکی آبی توجه کنید. همچنین توجه داشته باشید که سیمها تا انتها چگونه پیش می روند. |

| نمای از بالا. همه سیمها همه راه هستند. هیچ سیم کوتاه وجود ندارد. |

| WRONG WAY - توجه داشته باشید که چگونه آستین پلاستیکی آبی داخل کانکتور نیست که بتوان آن را در محل قفل کرد. سیمها خیلی طولانی هستند سیمها باید از آستین برش آبی فقط 1/2 اینچ بکشند. |

| WRONG WAY - توجه داشته باشید که سیمها تا انتهای کانکتور به کجا نمی روند. |

| CRIMPING CABLE ... اتصال را با دقت در Ethernet Crimper قرار دهید و محکم را روی دسته ها ببندید. زبانه های اتصال مس در اتصال دهنده به هر یک از هشت سیم سوراخ می شوند. همچنین یک زبانه قفل وجود دارد که آستین پلاستیکی آبی را در جای خود قرار داده است تا بتواند فشرده سازی محکم داشته باشد. هنگامی که کابل را از چنگال جدا می کنید ، آن انتهای آماده استفاده است. |

| برای کابل استاندارد "Straight Through" ، تمام مراحل و ترتیب رنگ سیم را در انتهای دیگر کابل تکرار کنید. برای کابل متقاطع ، انتهای دیگر ترتیب رنگ متفاوتی دارد که در تصویر بالا متقاطع نشان داده شده است. |

| |

موضوعات مرتبط: شبکه ، فنی

برچسبها: شبکه , مبتدیان , کابل شبکه , سوکت

حتماً تا حالا زیاد پیش اومده که در قسمت جستجوی عکسهای گوگل چیزی رو سرچ و عکس دلخواهتون رو ذخیره کرده باشید.

خیلی اوقات نام پیشفرض عکس مناسب نیست و وقتی میخوایم ذخیرهش کنیم، این نام رو تغییر میدیم.

ایدهای به ذهنم رسید که از هوش مصنوعی استفاده بشه تا این فرآیند رو خودکار و در وقت کاربران صرفهجویی کنه.

به این شکل که یه مدل هوش مصنوعی آموزش داده بشه که با توجه به عبارت جستجو شده توسط کاربر و محتوای عکس، نامی که کاربر دوست داره عکس رو باهاش ذخیره کنه پیشبینی بشه.

این مدل میتونه بصورت اختصاصی با توجه به سلیقه و عادات هر کاربر شخصیسازی بشه تا نتایج دقیقتری بده.

اگه کسی بخواد تعداد بالایی عکس رو ذخیره کنه، این روش به صرفهجویی در وقتش کمک میکنه و همینطور کار رو منظمتر و شسته رفتهتر درمیاره.

البته این ایده تقریباً خامه و نمیدونم تا حالا کسی پیادهش کرده یا خود گوگل داره روش کار میکنه یا خیر :)

مثلاً برا پیدا کردن عکس این پست سرچ کردم:

search engine

تصویر پیوست رو پیدا کردم و خواستم ذخیرهش کنم اما نام پیشفرض، رشتهای نامفهوم از اعداد و حروف بود. اگر این مدل راه افتاده بود، میتونست پیشنهاد بده بدون اینکه چیزی رو تایپ کنم، عکس به نام زیر ذخیره بشه:

Search engine graphic.jpg

موضوعات مرتبط: شبکه ، فنی ، آموزش ، پیامها

برچسبها: هوش مصنوعی , گوگل , ایده , سرچ

به خاطر سوال مکرر در این باره ، لازم دیدم این مطلب را برای شما بنویسم :

متاسفانه بسیاری از سازمانها ، امنیت را در Network Security خلاصه می کنند . درحالیکه Network Security بخش کوچکی از امنیت است .

« کارشناس امنیت شبکه » بر روشهای حفاظت از شبکه و اطلاعات موجود در آن تمرکز دارد .

درحالیکه « کارشناس امنیت اطلاعات » از نگاه بالاتری به موضوع نگاه می کند .

و در کنار روشهای حفاظت از شبکه به حفاظت از کل اطلاعات سازمان می اندیشد .

و به همین دلیل نگاهش به موضوعات، صرفا فنی نیست .

« کارشناس امنیت سایبری » نگاهی فراتر از هر دو اینها به موضوع دارد .

او بر تمام مخاطراتی که ممکن است کسب و کار سازمان را با چالش مواجه کند تمرکز دارد.

موضوعات مرتبط: شبکه ، آموزش

برچسبها: Network Security , امنیت , شبکه , امنیت سایبری

به گزارش خبرنگار سرویس هنر و رسانه پایگاه ضد صهیونیستی کمیل ، اندیشکده یقین در کارگاه امنیت در نبردگاه سایبر به بررسی امنیت سایبرنتیک پرداخته است، این کارگاه به بررسی آنچه نظارت جهانی توسط ایالات متحده و انگلیس نامیده شده، پرداخته است، و اسناد معتبری که از سوی نهادهای مرتبط آمریکایی منتشر شده است، ضمیمه این دروس گشته است.

فقط بتوانیم همین را جا بیندازیم که این فضا مجازی نیست، فضای سایبر نبردگاه است و سند آن را هم در جلسه اول نشان دادیم که این نبردگاه یعنی Battlespace را ما نمیبینیم و سندش را از وزارت دفاع آمریکا نشان دادیم که هر وقت اسم سایبر می آورند، قطعا بعد از آن میگویند cyber Battlespace یا حتی اگر مشخص نکنند، حوزه متنی را که مینویسند، army، navy یا air forth است.

یعنی اگر عام باشد، خاص کلمه Battlespace بدون قید سایبر که میآید به معنای فضای سایبر است. این جلسه برای اینکه کمی بازتر شود که قضیه چی بود که این ده جلسه، یعنی ده سر فصل که فکر میکنم در 13-14 جلسه به عنوان مقدمه جمع میشود تا بعدش دوره اصلی سایبر تروریسم با استفاده از اطلاعاتی که در این چند جلسه عرض میشود، متوجه بشوید، خطر اصلی که ایران را تهدید میکند, چیست؟ این خطر عام نیست. ما با یک خطر خاص برای خود ایران که یک تهدید 15ساله علیه ایران هست، روبه رو هستیم.

دو هدف اصلی برای پیگیری دوره امنیت در نبردگاه سایبر وجود دارد

دو هدف اصلی را در این جلسات داریم، یکی اینکه بتوانیم شناخت عمومی بدهیم و بدانید دقیقا خطر تروریسم از نگاه سایبری چقدر متفاوت با این نمونه تروریستهای فیزیکی که الان در منطقه هم خیلی زیاد است. یعنی هر چقدر که یک جریان تروریستی مثل داعش، النصره، جریانات تکفیری، القاعده و طالبان برای عامه مردم خطر دارند که با آن مواجه میشوند، شما این خطر را -اغراق نکنم- ضرب در ده هزار کنید و برای یک جامعه خطر سایبر تروریسم است. چون آنجا طرف یا هنوز برخورد نکرده یا اگر برخورد کرده باشد، دیگر کشته میشود. اما سایبر تروریسم زندگی را از شخص میگیرد و زندگی وی مانند فرد در حال اغما است.

کسی که به این درد دچار میشود و این شیوه علیه وی پیاده میشود. به عنوان مثال در 21 فروردین امسال مرکز تحقیقات پیشرفته ضد تروریسم، دفتر سایبر تروریسم سندی را در 26 صفحه منتشر کرد که 5/6 صفحه آن از طبقه بندی خارج شد و در این سند مشخص میکند که بعد از 34 سال انقلاب اسلامی صورت گرفت و در این 34 سال دشمن انواع ترفندها را انجام داد که بتواند نظام را از بین ببرد و مردم را از نظام بگیرد و دوباره رژیم را به سمت قبلشان برگردانند. این تغییر رژیم برای آنهاست و اگر موفق نشدند، نهایتا در سیستم ارگانیک کلا قضیه را کنار گذاشتند. در اینجا آمده که بحث این است که با جاسوسی 24 ساعته اطلاعاتی که میآورند, از همه ایرانیها چطور جاسوسی میکنند و بعد از این چطور استفاده میکنند و چگونه از طریق آن نظام را ساقط کنند. قیدشان این است که بتوانند رژیم را تغییر بدهند, نه اینکه دولت دست نشاندهای را قرار بدهند و این خیلی عمیقتر از آن است که در فتنه 88 بود.

فتنه 88 به سمت تغییر دولت میرفت، مانند اوکراین، گرجستان. اما در این قضیه میخواهند کلیت نظام براندازی شود، حال این سند 5/6 صفحهای که در سایت NSA هست، هم خبرنگاری که با این عنوان سرچ کنید، همه را برای دانلود گذاشتند. اما کامل آن را خدمتتان عرض میکنم که سازوکار و مکانیزمش روشن شود. وقتی انقلاب انجام شد، همیشه اولین شیوهای که اقدام میکنند در یک جای نوپا است، چون نتوانسته است خودش را سفت کند. یعنی با قدرت سخت فیزیکی وارد میشوند و همیشه قدم اول در سرکوب یک جریان انقلابی و جنبش برخورد سخت فیزیکی است، در کشور خودشان هم با وال استریت همینطوری برخورد کردند و برخورد فیزیکی با جمهوری اسلامی را آغاز نمودند که آن زمان نوپا بود.

1-2 سال از آن میگذشت، قدم اصلی و بزرگشان در آن برهه انواع شیوهها را هم امتحان کردند و از چیزی دریغ نکردند. یعنی قومیتهای مختلف را ساماندهی کردند، تسلیحات دادند که بخواهند شورشهای قومی را راه بیندازند و کودتا 2-3 سری بود که همهشان خوشبختانه کشف و مهار شده بود. اما نمونه بارز آن هشت سالی بود که تحمیل کردند، لذا نگویید ایران و عراق! بلکه 43 کشور به عراق تسلیحات میدادند، یعنی همزمان که نیروی ایرانی-بسیجی میرفت میدان جنگ و از روی سرش میراژ فرانسه رد میشد، تانک T-70 روسیه بود، خصوصا آنکه دست خود حزب بعث عراق بود، آمریکایی-انگلیسی بود و سیستم مخابراتشان را شوروی تقویت میکرد.

برای دشمن شناسی چه چیزی بایستی مدنظر باشد

همه ابرقدرتها آنجا بودند، تنها حامی ما سوریه بود و سوریه هم حامی معنوی بود، اوج تسلیحات سوریه آن زمان موشک اسکات بی بود و 3-4 سال از جنگ گذشته بود که ایران تازه اولین موشک را شلیک کرد, یعنی تا قبل از آن فقط راکت و مینی راکت کاتیوشا داشتیم ولی بالاخره این هم جواب نداد. مسئلهای که مطرح شد، بعد از اینکه اینها با دست خالی مقاومت میکنند، این را همیشه در دشمنشناسی داشته باشید که وقتی میخواهید دشمن را بشناسید، همیشه این را در نظر بگیرید که دشمن به چیزی مثل ماوراء که بدان امداد غیبی میگوییم، اعتقادی ندارد، پس همه چیز را کمّی و فرمولی در بیاورد.

برایشان جای سوال بود که چطور به این موفقیت رسیدند و توانستند هشت سال مقاومت کنند، این قدرت به هرجایی که تحمیل میشد، حتما فرو میپاشید، لذا به این نتیجه رسیدند که دو چیز مردم را در صحنه نگاه میداشت؛ خصوصا جوانهایی که میانگین سنیشان از 14-15 سال بود تا 27-28 سال که اکثر شهدا هم در این سن بودند. حتی فرماندهها نیز در همین رده سنی بودند. بحث این بود که گفتند در فرهنگ اینها تسلیم معنایی ندارد و تسلیم نمیشود. یعنی ماهیت ایرانی و دوم با اسلام و حماسه عاشورا ترکیب شده است و آن عصارهای که از دین در عقیده ایرانیهای شیعه هست، حتی با دست خالی هم مقاومت میکنند و کنار نمیآیند.

پس نتیجه را بر این گذاشتند که ابتدا باید فرهنگشان را دچار تنش کنیم و از آنها فرهنگ را بگیریم، دوم باید اسلام را بزنیم و عقیده اسلامی را بگیریم تا اگر چنین حملهای دوباره صورت گرفت، مانند همان که در عراق بود. وقتی آمریکا وارد شد، نه تنها مقاومتی جلوی تانکها نبود بلکه عراقیها دست تکان میدادند و سمت تانکهای آمریکایی گل پرت میکردند. در سال 2003 میخواستند چنین شرایطی را در ایران رقم بزنند و باید فرهنگ مقاومت و عقیده اسلامی را از ما بگیرند، لذا دورهای با نام اصلاحات شروع شد و در آن هشت سال از 76 تا 84 هدف اصلی این بود. یعنی شخص دستگاه دولت و بعدها مرکز تحقیقات عالی استراتژیک کسی مثل عبدالکریم سروش که مسئول دفتر انقلاب اسلامی بود و کسایی که میشناسید و الان همه فرار کردند، مانند محسن سازگارا و خیلی از روزنامه نگاران و نویسندگانی که اینجا بودند مثل مسعود بهنود، البته کارشان این بود که در بعد فرهنگی تاثیر بگذارند.

موضوعات مرتبط: شبکه ، آموزش ، صهیونیست ، پیشنهاد مدیر ، سیستمهای اطلاعاتی

برچسبها: دشمن شناسی , سایبر تروریسم , NSA , GCHQ

تفاوتهای اصلی بین Ransoc و قفلکنندههای معمولی افزایش توانایی آنها برای قانع کردن کاربران است. این باجافزار، سایت در حال نمایش را مسدود و اطلاعات شخصی قربانیان را با عکسهای آنها از شبکههای اجتماعی نمایان میکند. علاوه بر این، بدافزار درخواست تماشا از سوی قربانی میکند.Ransoc با بهرهگیری از اطلاعات شبکههای اجتماعی و فایلهای ذخیره شده بر روی دستگاه نه در ازای برگرداندن فایلها بلکه در عوض افشا نکردن پیشینه کاربر از او اخاذی میکند. Ransoc با نمایش هشداری جعلی و با بهرهگیری از روشهای مهندسی اجتماعی کاربر را وادار به پرداخت باج میکند.

به محض اینکه Ransoc کامپیوتر قربانی را آلوده ساخت، هارددیسک را برای چیزهایی با محتوای غیرقانونی مانند پورنوگرافی کودکان، موسیقیهای دزدی شده و فیلمها چک میکند. Ransoc با رصد ارتباطات، پروفایل کاربر را در شبکههای اجتماعی Facebook،وLinkedIn و Skype شناسایی میکند. تروجان با استفاده از این اطلاعات، به ساخت مسیجهای صوتی باجخواهی شخصی میپردازد.

در نتیجه، قربانیان نوتیفیکیشنهایی وحشتزده که قانعکننده بهنظر میرسند، دریافت میکنند: در اینجا اطلاعات شخصی آنها و لیستی از اقدامات غیر قانونی آنها نمایان میشود. Ransoc به خدشه دار کردن آبروی کاربر و پخش آن در حسابهای کاربری قربانی در شبکههای اجتماعی تهدید میکند. اگر که تروجان چیزی را نیابد، آن قربانی باجخواهی نخواهد شد. در اینجا میتوانید عدالتی از کار مجرمان را هم مشاهده کنید.

علاوه بر این در صورت فعال بودن هر یک از پروسههای regedit،وmsconfig و taskmgr آنها را متوقف کرده و این کار هر ۱۰۰ ثانیه یکبار تکرار میکند. هدف از این کار دشوار نمودن پاکسازی دستی آلودگی است.

دریافت باج

نکته جالب دیگری که در مورد Ransoc وجود دارد این است که مجرمان مایل به دریافت باج از طریق انتقال بانکی هستند. از سویی ، این عملیات پرداخت ذهن قربانیان را از سمت کلاهبرداری دور خواهد کرد. و از سوی دیگر مجرمان تظاهر به نمایندگان FBI کرده اند و این شیوه نقل و انتقالات نسبت به بیت کوین قانع کننده تر به نظر میرسد.

در کل Ransoc قفل کننده نوع ۲.۰، نسخه بهروز شده و بهبود یافته از بدافزارها است که سه سال پیش محبوبیت زیادی در میان مجرمان سایبری پیدا کرد.

دو روش قدرتمند برای متوقف کردن قفل کنندههای وجود دارد.

۱.آرامش خود را حفظ کنید و هرگز ترفندهای مهندسی اجتماعی ار باور نکنید. هیچ یک از مسائل مربوط به اجرای قانون به این شکل پیادهسازی نمیشود، پس به درخواستهای آنها توجهی نکنید، نمایندگان FBI جعلی همان مجرمان سایبریاند که کمیبدافزارهای خود را پیشرفته تر کرده اند.

۲.از یک راهکار امنیتی قوی و قابل اعتماد استفاده کنید. اینترنت سکیوریتی کسپرسکی Ransoc را شناسایی و آن را تا قبل از جمعآوری دادهها و تلاش برای باجگیری، متوقف میسازد. اگر که سیستم شما با این نوع تروجان آلوده شده است، شما میتوانید به راحتی آن را از روی سیستم خود توسط اینترنتسکیوریتی کسپرسکی پاکسازی کنید. پس

اگر که میخواهید در مورد انواع مختلفی از باجافزارها و شیوه روبهرویی با آنها بیشتر بدانید، این مقاله را بخوانید.

موضوعات مرتبط: شبکه ، پیشنهاد مدیر ، کامپیوتر و اینترنت ، موبایل ، راههای نفوذ ، نفوذ

برچسبها: دریافت باج , باج افزار , قفل اطلاعات , اسکن اطلاعات

ابزارهای پیام رسان به کمک پیش بینی آینده افراد می آید و خیلی از موارد را در زندگی شخصی شما را پیش بینی می کند. داده های زیادی را روزانه در مورد شخصیت، سبک زندگی و شیوه زندگیمان، در اینترنت به جا میگذاریم، حالا تصور کنید که کسی بیاید واقعا یک تحلیل کامل روی این اطلاعات انجام بدهد. مثلا از روی لحن و محتوای کوتاهنوشتههایمان در توییتر یا فیسبوک، عکسهایی که در اینستاگرام میگذاریم و مطالبی که به اشتراک بگذاریم، پی ببرد که: ورزش منظم میکنیم یا نه. چند ساعت در روز میخوابیم. کارمان چیست و چقدر استرس بر ما وارد میکند. افسرده هستیم یا زندگی شادی داریم. حدودا چقدر درآمد داریم. چقدر سفر میرویم. آیا سیگاری هستیم؟ هنوز ابزار دقیقی که بتواند یک تحلیل معنایی دقیق بکند، ساخته نشده است، خصوصا برای ما فارسیزبانها.

با این وجود قدمهایی در این جهت برداشته شده است. Predictive World ابزار آنلاینی است که با استفاده از اطلاعات فیسبوک کاربران و اطلاعات دموگرافیکی که از قبل دارد، اطلاعات جالبی در مورد شما و آینده احتمالیتان به دست میدهد. مثلا طول عمر، احتمال مرگ قریب الوقوع، خطرات کاری، شخصیت، احتمال اعتیاد، علایق موسیقیایی و … مشخص است که شما هر قدر در فیسبوک فعالتر بوده باشید، اطلاعات این ابزار دقیقتر خواهد بود. در مورد ما کاربران ایرانی، چون اصولا برخی از چیزها را عادت نداریم به اشتراک بگذاریم و به علاوه زبان ما فارسی است، دقت ابزار عموما پایینتر از کاربران فرنگی خواهد بود. با این همه Predictive World میتواند حدسهای جالبی در مورد شما بزند که برخی از آنها بسیار به واقعیت نزدیک است. این پروژه حاصل مشارکت دانشگاه کمبریج با دستاندرکاران ویدئوگیم Watch Dogs ۲ است. این ویدئوگیم نگاهی شکاکانه به جامعه آنلاین و خطرات آن دارد.

موضوعات مرتبط: شبکه ، کامپیوتر و اینترنت ، نفوذ ، سیستمهای اطلاعاتی

برچسبها: اینستاگرام , فیس بوک , توئیتر , پیش بینی

پیام رسانها در سادهترین شکل خود ابزارهای تبادل اطلاعات میان دو یا چند کاربر هستند. این پیام رسانها میتوانند به شکل شبکههای اجتماعی مستقل باشند مثل تلگرام و یا بخشی از یک رسانه یا شبکه اجتماعی بزرگتر باشند مثل مسنجر فیسبوک و یا دایرکتهای توییتر.

همانطور که از تفاوت میان این پیامرسانها میتوان دید، آن ها گستره متنوعی از تبادل پیام را فراهم میکنند. مثلاً در تلگرام میتوان اطلاعات متنوع تری را نسبت به مسنجر فیسبوک مبادله کرد. ویژگی این پیام رسانها امکان ارسال پیام توسط هر یک از اعضای گروه یا مکالمهای است که ایجاد میشود، یعنی همه کاربران عضو یک گفتگو در یک پیامرسان میتوانند پیام بفرستند و در گفتگو مشارکت کنند.

بزرگترین انتقاد به این پیام رسانها عدم پیوستگی آنها به وب است.

به عبارتی میتوان گفت پیام رسانها سیاه چالههای وب هستند. آنچه در تلگرام نوشته شده است فقط در تلگرام مانده است و قابل استحصال توسط سایر کاربران وب و گوگل نیست.

موضوعات مرتبط: شبکه ، فنی ، آموزش

برچسبها: وب , سیاه چاله , اطلاعات , پیام رسان

چگونه تلفن همراه شنود می شود

امروزه هر جا سخن از استراق سمع و شنود مکالمات تلفن های همراه به میان می آید تصویری که در اذهان عامه نقش می بندد این است که در هنگام برقراری تماس، مکالمات رد و بدل شده توسط دستگاهی واسط ضبط می شود و مورد شنود قرار می گیرد.این نوع استراق سمع اگر چه می تواند مورد استفاده قرار گیرد اما با پیدایش تلفن های همراه و گسترش ارتباطات سیار ، شیوه های جدید و کاراتری جهت شنود مکالمات و استراق سمع های محیطی به کار گرفته می شود.

هر تلفن همراهی قاعدتاً دارای یک میکروفون بسیار حساس است که همواره قابلیت فعال شدن را دارا می باشد.فعال کردن این میکروفون نیازی به برقراری تماس با گوشی مزبور و فعال شدن سیم کارت گوشی و یا حتی روشن بودن تلفن همراه ندارد.

امروزه یکی از تجارت های پرسود برای شرکت های سازنده تلفن های همراه، فروش دستگاه های فعال کننده میکروفون های تلفن های همراه و امکانات شنود این میکروفون های فعال شده می باشد.

این دستگاه ها قابلیت هایی به خریداران آنها می دهد که با استفاده از آن می توانند به راحتی ، تلفن همراه شخص مورد نظر خود را به میکروفون مخفی خود تبدیل نموده و کلیه مکالمات وی در محل کار ، منزل و یا حتی در جمع دوستان را به راحتی شنود نمایند.

البته این دستگاه های شنود تنها توسط شرکت های سازنده تلفن های همراه، تولید نمی شود و سایر شرکت های تولید کننده نرم افزار های موبایل نیز می توانند در صورت داشتن کد های نفوذ به دستگاه های تلفن های همراه شرکتی خاص نرم افزار مناسب شنود این نوع تلفن های همراه را تولید نمایند.

البته فعال کردن این نوع سیستم، عموماً نیاز به نصب نرم افزار مربوطه بر روی تلفن همراه افراد قربانی دارد که این عمل ممکن است از طریق ارسال پیامک ، بلوتوث و ... انجام گیرد.

در صورتی که فرد مهاجم بخواهد از شیوه ارسال پیامک برای نصب این نرم افزار مخفی استفاده نماید، پیامکی عمومی مانند تبریک سال نو به طیف وسیعی از مشترکان یک شهر ارسال می کند و مشترکان تلفن های همراه نیز پس از خواندن این پیامک ، فرد مهاجم را در جایگذاری این جاسوس کوچک یاری می رسانند.

با استفاده از این تکنولوژی، هر تلفن همراه یک جاسوس بالقوه می تواند باشد که حتی در صورت خاموش بودن دستگاه تلفن همراه نیز می تواند بسته به حساسیت میکروفون خود، امواج صوتی را از شعاعی از محیط خود، جذب و ارسال نماید.

لازم به ذکر است که این سیستم جاسوسی، تنها محدود به شنود مکالمات محیطی نمی شود بلکه این دستگاه ها قادر به دسترسی به تمامی بخش های تلفن همراه از قبیل یادداشت های شخصی، پیام های کوتاه ، لیست تماس ها و ... می باشند.

توصیه هایی برای مقابله با این جاسوس

1. در صورتی که این سیستم جاسوسی توسط یکی از شرکت های سازنده تلفن همراه به فرد مهاجم فروخته شود، عملاً هیچ کاری نمی توان انجام داد جز اینکه به هنگام حضور در جلسات کاری و خصوصی که اطلاعات با ارزشی (مانند اطلاعات مالی) رد و بدل می شود باتری موبایل خود را خارج کرده و فضای کاری را عاری از دستگاه تلفن همراه شرکت مورد نظر نمایید.

2. حتی الامکان شماره هایی که پیامک های گروهی ارسال می نماید را Ban نمایید.

3. پیامک هایی که از افراد ناشناس می رسد و دارای حجمی بیش از یک اس ام اس است را باز نکنید.

4. Bluetooth دستگاه موبایل خود را در مواقع غیر ضروری، در حالت Off قرار دهید.

5. اطلاعات شخصی و حساس مانند رمز عبور سامانه بانکی، شماره حساب و ... را در دستگاه تلفن همراه خود ذخیره ننمایید.

6. در بازه های زمانی کوتاه، دستگاه تلفن همراه خود را Format نمایید.

7. به یاد داشته باشیم که دستگاه های تلفن های همراه نسل قدیم به دلیل قدرت پردازش و فضای حافظه اندک از امنیت به مراتب بالاتری نسبت به تلفن های نسل جدید برخوردار هستند

موضوعات مرتبط: شبکه ، فنی ، ماهواره ، آموزش ، راههای نفوذ ، اطلاعات عمومی

برچسبها: شنود , گوشی , تلفن همراه , فن آوری

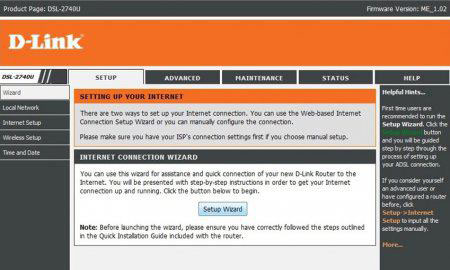

همان طور که عرض شد مودم های Dlink و TP-link برای اینترنت مخابرات پیشنهاد می شوند و ما نیز به در این مطلب تنظیم مودم TP-link و Dlink برای اینترنت را توضیح می دهیم که قطعا برای شرکت هایی مثل پارس آنلاین و شاتل و … نیز مشابه همین روش انجام می پذیرد.

قدم اول اتصال کابل تلفن به مودم و اتصال کابل شبکه از مودم به کامپیوتر:

برای تنظیم مودم تی پی لینک برای اینترنت مخابرات، باید مراحلی را به صورت پشت سر هم انجام دهید. تهیه وسایل کابل LAN ، کابل تلفن و splitter گام اول است. اگر به خط تلفن شما هیچ گوشی تلفنی وصل نیست، دیگر اصلا نیازی به اسپلیتر نمی باشد. برای تنظیم اولیه مودم خود، مودم را حتما باید با کابل شبکه، به کامپیوتر وصل کنید. اما دفعات بعد می توانید با وای فای این اتصال را برقرار کنید. به شکل زیر توجه کنید.

آداپتور مودم به پریز برق متصل شده – کابل شبکه از مودم به کامپیوتر وصل شود – کابل تلفن از مودم به اسپلیتر وصل شود و یک سر آن مطابق شکل به پریز تلفن و یک سر دیگر در صورت نیاز به گوشی تلفن

قدم دوم در اختیار داشتن یوزر و پسورد اینترنت و اطلاعات اتصال:

در مرحله بعد باید اطلاعات اشتراک خود را از شرکت ارائه دهنده اینترنت خود دریافت کنید. این اطلاعات شامل نام کاربری، رمز عبور و پارامترهای vci و vpi می باشد. پارامترهای vci و vpi برای اینترنت مخابرات معمولا 35 و 0 می باشد. اما شما برای محکم کاری حتما با پشتیبانی شرکت مخابرات تماس حاصل فرمایید.

قدم سوم ورود به تنظیمات مودم Adsl:

در این مرحله باید مودم و کامپیوتر یا لپ تاپ شما روشن باشند و اتصال به مودم برقرار شود. مرورگر اینترنت لپ تاپ خود را باز نمایید. در آن باید آی پی پیش فرضی که برای مودمتان تعیین شده را وارد کنید تا صفحه تنظیمات مودم باز شود. معمولا این آی پی برای مودم های معمولی، ۱۹۲٫۱۶۸٫۱٫۱ است. در زیر مودم نیز معمولا این آی پی درج می شود. آن را وارد کرده و اینتر را بزنید. حال صفحه تنظیمات مودم به شما نمایش داده می شود. از اینجا می توانید با نام کاربری و رمز عبور پیش فرض که واژه “admin” می باشد استفاده فرمایید و اینتر را بزنید. از اینجا می توانید مراحل تنظیمات مودم خود را ادامه دهید. قبلا در خصوص آموزش ورود به تنظیمات مودم Adsl مقاله ایی در همین سایت منتشر کرده ایم.

![]()

قدم چهارم تنظیمات مودم:

تنظیمات مودم Adsl برای برند tpnlink , dlink کمی متفاوت است که سعی میکنیم هر دو را توضیح دهیم:

تنظیمات مودم dlink برای اینترنت مخابرات

حال در صفحه ای که باز می شود، از منوی عمودی سمت چپ، گزینه wizard را کلیک کرده و از نوار بالای صفحه، تب setup را انتخاب کرده و در وسط صفحه، روی دکمه setup wizard کلیک نمایید.

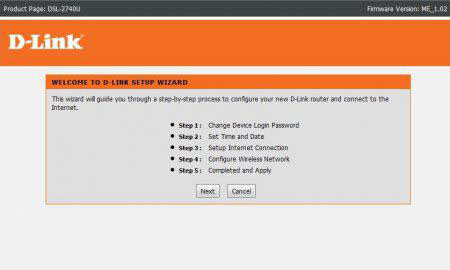

سپس صفجه ای دیگر باز می شود که اطلاعاتی داخل آن درج شده و 5 مرحله در آن ذکر شده است. شما باید روی دکمه next در زیر متون نوشته شده در وسط صفحه کلیک نمایید.

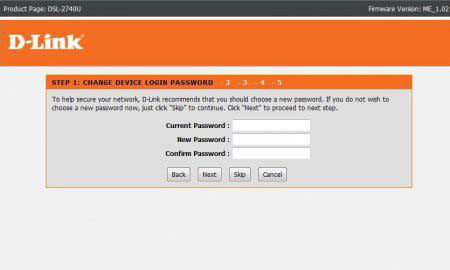

در این مرحله صفحه ای باز می شود که باید در آن یوزرنیم یا نام کاربری، و پسوورد یا رمز عبور برای مودم خود تعریف نمایید. پس از وارد کردن یوزرنیم و پسوورد مورد نظرتان، روی دکمه next کلیک کنید. که اگر skip را بزنید یوزر و پسورد ورود به مودم همان admin که قبلا وارد کردید می ماند.

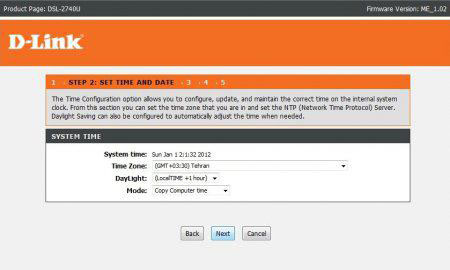

در مرحله بعد باید منطقه زمانی کشور خود که Tehran است را انتخاب کنید و Next را بزنید

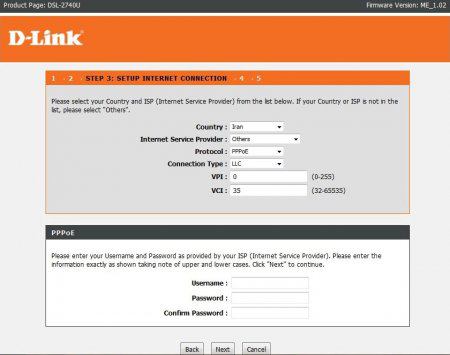

در صفحه جدیدی که برای شما ظاهر می شود، باید اطلاعات تکمیلی را وارد نمایید. برای این کار country را روی کشور ایران قرار دهید. و سرویس دهنده اینترنت خود را از لیست انتخاب کنید تا تنظیمات VPI , VCI تنظیم شود و یا اینکه روی گزینه other قرار دهید و این اعداد را به صورت دستی وارد کنید.

سپس protocol را روی pppoE و همچنین پارامتر connection type را نیز روی گزینه LLC قرار دهید. در پایان این قسمت کدهای تنظیمات مودم adsl را باید وارد فرمایید. VPI و VCI برای اکثر ISP های ارائه دهنده خدمات اینترنت، 0 و 35 می باشد. اما بهتر است با پشتیبان ISP خود تماس بگیرید و این دو پارامتر را بپرسید تا درست وارد نمایید. زیر این باکس که پر شد، باکس دیگری نیز در این صفحه مشاهده می فرمایید. در این باکس پایینی، باید یوزرنیم یا نام کاربری و پسوورد یا رمز عبوری که شرکت مخابرات یا شرکت سرویس دهنده اینترنت برای شما تعیین و ارائه کرده است را وارد کنید.

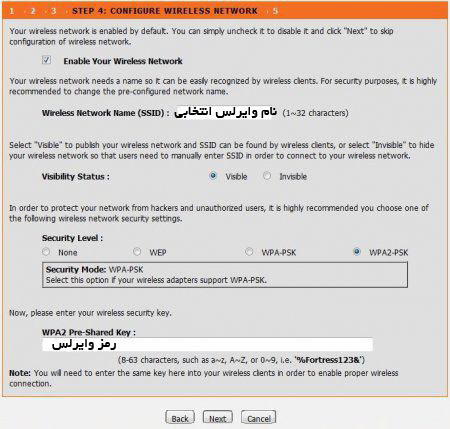

بعد از زدن Next تنظیمات مربوط به تنظیمات WiFi مودم است:

Wireless Network Name : نام شبکه وایرلس انتخابی خود را وارد کنید.

Security Level: سطح امنیتی شبکه وایرلس را مشخص میکند که بهتر است بهتر است در بالاترین سطح یعنی WPA2-PSK باشد. WPA2 Pre-Shared Key برای رمز عبور شبکه وایرلس می باشد که این رمز نباید کمتر از 8 حرف باشد

سپس Next را بزنید .

گام آخر در تنظیمات مودم ای دی اس Dlink ، برای اینترنت مخابرات، بررسی اطلاعات وارد شده است. چک بفرمایید و در صورتی که اطلاعات وارده ایرادی نداشت، روی apply کلیک کنید. کار کانفیگ کردن مودم یا تنظیم مودم شما به پایان رسیده است. می توان گفت در صورت نداشتن راهنما، کاری سخت و نشدنی بود. اما با راهنمایی مرحله به مرحله ما به راحتی این کار را می توانید انجام دهید. در پایان لازم است یک بار مودم را خاموش و روشن نمایید.

تنظیمات مودم tp link برای اینترنت مخابرات

پس از اتصال مودم که در مراحل بالا قبل از تنظیمات مودم Dlink به آن اشاره شد می بایست به صفحه تنظیمات مودم وارد شوید که این مورد هم در ابتدای مطلب توضیح داده شد. یعنی آدرس 192.168.1.1 را در مرورگر تایپ نموده و با زدن یوزر و پسورد که admin , admin می باشد وارد کنسول تنظیمات مودم شوید.

بعد می بایست وارد قسمت Quick Start شوید و مانند شکل روی Next کلیک کنید:

در مرحله بعد باید منطقه زمانی کشور خود که Tehran است را انتخاب کنید و Next را بزنید

گزینه PPPoE/PPPoA را انتخاب کنید و سپس Next را مطابق شکل زیر بزنید.

حالا در این بخش نام کاربری و کلمه عبور مربوط به اینترنت Adsl خود را وارد کنید و VPI را 0 و VCI را 33 قرار دهید Connection Type را PPPoE LLC انتخاب کنید و Next را بزنید.

این بخش به تنظیمات وایرلس مربوط می باشد .

SSID: نام شبکه وایرلس انتخابی خود را وارد کنید.

authentication Type : سطح امنیتی شبکه وایرلس را مشخص میکند که بهتر است در بالاترین سطح یعنی WPA2-PSK باشد.

pre shared key برای رمز عبور شبکه وایرلس می باشد که این رمز نباید کمتر از 8 حرف باشد.

سپس Next را زده و تمام.

بررسی اشکالات اینترنت Adsl

گاهی اگر این مراحل به خوبی طی شود نیز، اتصال به اینترنت برقرار نمی شود. آن موقع است که باید چراغ های مودم را بررسی نمایید. چراغ پاور مودم نشان دهنده روشن بودن آن است. پس باید روشن باشد تا مودم کار کند. چراغ ای دی اس ال یا لینک، بیان کننده ارتباط مودم شما با مرکز مخابراتی است. پس این چراغ باید بصورت ثابت روشن باشد. اگر این چراغ روشن و ثابت نبود به نحوه تنظیمات شما و کامپیوترنتان ربطی ندارد و مشکل در ارتباط با مرکز مخابرات است یا اینکه در سیم کشی خط تلفن شما مشکلی وجود دارد. پس باید با پشتیبانی مخابرات و خط تلفن خود تماس بکیرید و همچنین پریز های تلفن منزل را چک فرمایید. گاهی هم نویز بالای خط تلفن این مشکل را ایجاد می کند که با خرید نویز گیر، این مشکل حل می شود.

دیگر چراغی که وجود دارد چراغ اینترنت است، که باید روشن و سبز باشد. نکته اینجاست که تا چراغ ای دی اس ال ثابت نشود، این چراغ روشن نمی شود. وقتی چراغ ای دی اس ال ثابت بوده ولی چراغ اینترنت خاموش یا قرمز باش، یا اینترنت قطع است، یا تنظیمات مودم اشتباه است و یا نام یوزرنیم و پسوورد اشتباه است.

چراغ LAN نمایان گر ارتباط درست دستگاه مودم با لپ تاپ از طریق کابل شبکه است. اگر از وای فای برای برقراری اتصال استفاده می کنید، این مورد کاربردی ندارد و در این هنگام باید چراغ وای فای مودم به صورت چشمک زن روشن باشد. این چشمک زدن به معنای انتقال دیتا می باشد.

موضوعات مرتبط: شبکه ، فنی ، آموزش

برچسبها: کانفیگ , مودم , اینترنت , تنظیمات دستی

نرمافزار پیامرسان چند ملیتی با عنوان «۴۰» و با شعار

«ارتباطی نو برای مسلمانان»

در آستانه اربعین حسینی منتشر شد.

پیام رسان ۴۰!

40 ، یک پیامرسان مبتنی بر اینترنت است که مسلمانان جهان، مخاطبین اصلی آن را تشکیل می دهند.مأموریت چهل تسهیل ارتباط مسلمانان و ارائه محصولی مبتنی بر سلایق آنان است.این پیامرسان تلاش دارد به ارتباط و اتحاد مسلمانان سراسر جهان کمک کند.با چهل می توانید تصاویر، اصوات، ویدئوها و فایلهای خود را به اشتراک بگذارید؛ گروه یا کانال اختصاصی خود را بسازید و از ارتباطی رایگان، امن و سریع لذت ببرید.

برای دسترسی به توضیحات بیشتر و دریافت این محصول جدید ، می توانید سری به پایگاه اینترنتی آن را به نشانی www.40.me بزنید.

چهل چیست؟

چهل یک اپلیکیشن پیام رسان سریع و قدرتمند است که توسط جمعی از جوانان مسلمان و با هدف تسهیل ارتباطات بین مسلمانان جهان تهیه و تولید گردیده و همواره در حال توسعه و تطابق با نیاز مصرف کنندگان است.

۴۰ تنها برای ارتباط متنی و تبادل پیام ساخته شده است؟

توسط «۴۰»، میتوانید علاوه بر تبادل پیام های متنی، تصاویر، فایل های صوتی، ویدئویی و ... را با دوستان خود به اشتراک بگذارید. برای انتشار محتواهای خود کانال بسازید و به اتفاق دوستان خود گروه تشکیل دهید.

مخاطبین هدف چهل چه کسانی هستند؟

مأموریت چهل تسهیل ارتباطات بین مسلمانان سراسر جهان است. شما در هر نقطه ای از زمین که باشید می توانید به جامعه ای عظیم از مسلمانان جهان پیوسته و دغدغه هایتان را با آنها به اشتراک بگذارید.

یا برای استفاده از چهل نیاز به پرداخت هزینه ای وجود دارد؟

هیچ گونه هزینه ای برای استفاده از چهل در پلتفرم های گوناگون وجود ندارد. محدودیتی برای استفاده از چهل در نظر گرفته نخواهد شد و این پیامرسان به صورت کامل رایگان است.

چهل روی چه ابزار هایی قابل نصب است؟

این پیامرسان را می توانید بر روی گوشی هوشمند تلفن همراه، تبلت یا رایانه شخصی خود نصب نمایید. برای استفاده همزمان از یک اکانت برای چند پلتفرم هیچ محدودیتی وجود ندارد.

چطور می توانم دوستانم را به چهل دعوت کنم؟

برای اینکار کافیست به منوی چهل مراجعه نموده و از لیست مخاطبین تلفن همراه خود دوستانی که تمایل به دعوت از آنها را دارید انتخاب نمائید.

چطور می توانم از چهل استفاده کنم؟

برای اینکار کافی است در صفحه نخست سایت نسخه مورد نظر خود را دانلود کرده و روی پلتفرم خود نصب کنید. برای فعالسازی چهل یک پیامک به شماره تلفن شما ارسال شده و می توانید به جامعه ای گسترده از مسلمانان جهان بپیوندید.

چگونه می توانم گروه یا کانال بسازم. آیا محدودیتی برای این کار وجود دارد؟

این امر بسیار ساده است. به منوی چهل رفته و اقدام به ساخت گروه یا کانال خود نمائید. شما می توانید به عنوان ادمین، مدیران دیگری را نیز به گروه یا کانال خود بیفزایید.هیچ محدودیتی برای افزودن تعداد مخاطبین یا دوستان وجود ندارد و شما می توانید به سادگی یک گروه پر رونق را تشکیل دهید.

چه نوع فایلهایی را می توانم در چهل به اشتراک بگذارم؟

شما می توانید، متون، تصاویر، اصوات، ویدئوها و فایلهای خود را به سادگی در چهل به اشتراک بگذارید. همچنین با انتخاب چندین محتوا به صورت یکباره اقدام به ارسال نمائید.

فعالیت های من در چهل توسط چه کسانی بررسی می شود؟

از ارزشهای بنیادین چهل حفظ حریم شخصی افراد است و بهره مندی از سیستمهای امنیت پیشرفته چهل این اطمینان را به شما می دهد که اطلاعات شخصی شما توسط هیچ فرد یا نهادی بررسی و تحلیل نمی شود.

موضوعات مرتبط: شبکه ، فنی ، آموزش ، موبایل ، اطلاعات عمومی ، آموزش نرم افزار ، معرفی سایتهای مذهبی

برچسبها: پیام رسان 40 , ارتباطی نو , مسلمانان , اربعین

بتدا و قبل از هر چیز با توجه به نظرات برخی از کاربران گرامی که در پایین مطلب مشاهده خواهید نمود، از شما دوست گرامی خواهشمندیم مطلب را تا انتها و با دقت مطالعه نمایید و به این نکته توجه داشته باشید که این روش، تنها یک "راه حل" برای رفع مشکل اسپم میباشد.

تلگرام یک برنامه غیر ایرانی است و قرارگاه کمیل هیچگونه مسئولیت یا دسترسی سیستمی در مورد اسپم کردن یا رفع اسپم کاربران برنامه تلگرام ندارد.

و اما بعد...

از زمان ظهور شبکه های اجتماعی و ایجاد توانایی برقراری ارتباط با همنوع، حتی دورترین افراد با کمترین هزینه و بیشترین امکانات، آشنایی با افراد غریبه به یکی از سرگرمی های نوع بشر تبدیل شده است. شاید شما هم زمانی خودتان به فردی ناشناس، پیامی برای برقراری یک ارتباط دوستانه جدید ارسال، و این هیجان را تجربه کرده باشید. شرکت تلگرام هم این امکان را در اختیار کاربران خود گذاشته تا بتوانند به افرادی که ناشناس هستند پیام بفرستند. البته "ناشناس" نه لزوماً به معنای "غریبه"، بلکه از نظر تلگرام ناشناس.

از نظر شرکت تلگرام، "ناشناس" یعنی شخصی که شماره تلفن همراه شما را در گوشی خود ذخیره ندارد. شما در نرم افزار تلگرام می توانید حتی به این افراد هم پیام بفرستید. هنگامی که شما اینکار را انجام می دهید پیام شما به همراه دو گزینه ی Add Contact و Report Spam و یا در نسخه های تلگرام دسکتاپ یا همان نسخه PC با گزینه های Report Spam و Hide به طرف مقابل نمایش داده می شود. که مخاطب می تواند بسته به تصمیمی که در آن لحظه می گیرد پیام شما را اسپم Spam گزارش کند یا نکند.

کافیست این عمل گزارش شدن شما به عنوان Spam یا همان هرزنامه از جانب چند فرد مختلف صورت بگیرد، آنگاه تلگرام حساب کاربری شما را به عنوان یک استفاده کننده غیر معمول در سرورهای خود ثبت می کند و در صورت تکرار این عمل برای شما پیغامی به این مضمون ارسال می کند:

"Sorry. you can only send messages to mutual contacts at the moment"

"متاسفیم، شما در حال حاضر فقط می توانید پیام ها را به مخاطبین متقابل ارسال کنید."

شما از آن پس تنها می توانید به افرادی که شماره ی شما را در گوشی خود ذخیره دارند پیام بفرستید. البته لازم به ذکر است که این محدودیت برای کسانی که رفتار سوء از خود نشان می دهند و یا از تلگرام به عنوان وسیله ای برای تبلیغ کسب و کار خود استفاده می کنند و برای آسایش دیگر کاربران در نظر گرفته شده است. تلگرام همچنین برای شماره هایی که یک پیغام را به بیش از 20 نفر ارسال کنند محدودیت قایل شده و این هم حالت دیگری از رفتار سوء و تبلیغ محسوب می گردد.

اما راه چاره چیست؟ چگونه تلگرام را از حالت ریپورت اسپم خارج کنیم؟

در ابتدای راه اندازی این گزینه و این سرویس، شرکت تلگرام با در نظر گرفتن یک ایمیل به آدرس spam@telegram.org از کسانی که گمان می کردند به اشتباه حسابشان اسپم شده می خواست تا با موضوع Spam یک ایمیل حاوی شماره تلگرام اسپم شده به آن ارسال کنند تا بعد از بررسی، شماره درخواست کننده را از لیست سیاه ریپورت اسپم شدگان خارج کند. اما گویی اخیراً حجم این ایمیل ها چنان زیاد گشته که شرکت تلگرام دیگر تمایلی به پاسخگویی به این ایمیل ها ندارد. نمونه ایمیلی که میتوانید ارسال کنید در انتهای متن قرار داده شده.

روش جدید

خبری خوشحال کننده برای کاربران ریپورت اسپم شده تلگرام [تاریخ 95/01/24]

تلگرام در تازه ترین بروزرسانی خود ربات spambot@ (اسپم بوت) را برای رفع مشکل ریپورت اسپم کاربران راه اندازی کرده است و شما دیگر نیازی نیست برای حل مشکل خود به تلگرام ایمیل خارج شدن از حالت ریپورت اسپم ارسال کنید.

پس از انتخاب گزینه start از منوی باز شده گزینه"!this is a mistake " را انتخاب کنید.

سپس گزینه " yes" را انتخاب کنید.

در صفحه جدید با انتخاب گزینه "!No i'll never do any of this" تایید کنید که هیچ فعالیتی که باعث اذیت دیگران شود، انجام نخواهید داد.

در پایان متن کوتاه زیر به زبان انگلیسی را برای مدیران تلگرام ارسال کنید.

ربات spambot@ دقیقا اعلام خواهد کرد به چه علتی اسپم شده اید و اگر محدودیت شما دائمی نباشد تاریخ رفع محدودیت اعلام خواهد شد.

روش قدیمی:

ابتدا شما می بایست از ۴۰ تا ۵۰ نفر از کسانی که مطمئن هستید شماره شما را در گوشی خود ذخیره ندارند و شما هم متقابلاً شماره آن افراد را در گوشی خود ندارید، درخواست کنید که حداقل ۱۰ پیام یا استیکر برایتان ارسال کنند. شاید با خود بگویید اصل مشکل همینجاست که من نمی توانم به این افراد پیغام بفرستم. بله کاملاً حق با شماست ولی حتماً شما در تلگرام در گروه هایی فعالیت دارید که ممکن است برخی از اعضای گروه شماره شما را نداشته باشند و شما هم شماره این دوستان را نداشته باشید. شما می توانید با ارسال یک پیام در گروه تلگرامی حاوی این درخواست، از اعضاء گروه بخواهید که شما را یاری کنند. و یا می توانید از دوستان تلگرامیتان بخواهید که از دوستانشان که شماره شما را ندارند و شما هم شماره آنها را ندارید، بخواهند که برایتان حداقل ۱۰ پیام یا استیکر بفرستند. (دقت کنید که هرچه تعداد افرادناشناسی که برایتان پیام میفرستند بیشتر باشد ربات تلگرام زودتر شما را از حالت اسپم Spam خارج خواهد کرد).

و باز هم به این نکته بسیار مهم توجه کنید که این پیامها نباید بصورت یکجا و در یک روز برایتان ارسال شود. به زبان ساده و به عنوان مثال، ۱۵ نفر امروز، ۱۰ نفر فردا، ۲۰ نفر روز بعد وبه همین ترتیب در طول ۴ یا ۵ روز باید این پیامها برایتان ارسال شود.

بعد از کامل شدن این مرحله و ارسال این پیام ها نوبت شماست که کار اصلی را انجام دهید. کار اصلی که شما باید در این مرحله انجام دهید، صبر است. شما می بایست به مدت ۴ تا ۷ روز به هیچ عنوان این پیام هایی که برایتان فرستاده شده را باز نکنید. باز هم تاکید می کنم، به هیچ عنوان پیام هایی که بخاطر خارج شدن از حالت اسپم Spam دریافت کرده اید را نباید باز کنید و ببینید.

در طول این مدت ۴ تا ۷ روزه شما می توانید به فعالیت عادی خود در گروه ها و گفتگو با کسانی که قبلا با آنها در ارتباط بودید ادامه دهید ولی این را هم مد نظر داشته باشید که در همین مدت، نباید به شخص یا اشخاصی که شماره شما را در گوشی خود ذخیره ندارند هیچ پیغامی بفرستید.

در نهایت اکانت تلگرام شما بعد از گذشت این مدت از حالت ریپورت اسپم Report Spam خارج خواهد شد.

نمونه ایمیل ارسالی:

Dear Telegram Support,

My Telegram account has been spammed suddenly and I cannot send message to any contacts whom I don’t have their number, when I’m the chat starter.

When I send the message to these kind of people, it is showing a clock and nothing will be delivered.

It shows a message: Sorry, you can send messages to mutual contacts at the moment.

My Telegram No. is: +98

My Telegram ID is: @

Kindly help to fix the issue and remove the spam report.

Best Regards

موضوعات مرتبط: شبکه ، آموزش ، کامپیوتر و اینترنت ، ترفندهای ویندوز ، اطلاعات عمومی ، آموزش نرم افزار ، سرویسهای مجانی در اینترنت

برچسبها: ریپورت , بلاک , تلگرام , اسپم

الف) سطح اول : اطلاع

یک سطح این است که در حالت عادی تشکلها صرفاً با هم ارتباط داشته باشند ولو اینکه این ارتباط هیچ تأثیری در اصلاح ساختار، روشها، برنامهها و... آن مجموعهها نداشته باشد. شما میدانید که اطلاعداشتن از یکدیگر نمیتواند کاملاً بیاثر هم باشد. آن کسی که امکان این ارتباط را فراهم میکند نمیخواهد واقعاً چنین اثری بگذارد، ولی میداند که خود به خود اثر میگذارد. فقط بنشینید همدیگر را ببینید و گفتوگو کنید.

تشکلها تا شبکه نشوند خیلی آسیب دارند. هم خودشان افت میکنند و هم در محیط اثر منفی میگذارند. اما سطوح آن باید رعایت بشود. یکجا صرف این است که اینها از هم اطلاع داشته باشند، از کارها و اهداف هم.

ب) سطح دوم: انتقال تجربیات

یک سطح بالاتر وقتی که سطح ارتباطی مقداری گسترش پیدا کرد، انتقال تجربیات است. زمان جنگ این کار خیلی انجام میشد. این مسجدیها به آن مسجد میرفتند، نماز بود بعد از نماز هم مینشستند بحث میکردند، این هیئت امنا با آن یکی و... از این طریق تجربیات را خوب به یکدیگر منتقل میکردند. خیلی وقتها این تجربیات هزار راه رفته است که در هیچ مطالعهای پیدا نمیشود.

ج) سطح سوم: همکاری در امور مشترک

همکاری در امور مشترک و مورد توافق یک سطح دیگر است. مثل ارزشهای کلی انقلابی و ملی که همه آن را قبول دارند.

د) سطح چهارم : فعالیت قرارگاهی

سطح دیگر هم سطح قرارگاهی است ، یعنی همانکه پازل نیازهای فرهنگی، اجتماعی را بدانیم و اگر آن عاقلهای که مورد اتفاق است شکل بگیرد دیگر اینجا همان حالت قرارگاهی است. تو اینجا پیشروی کن! تو برو عقب! تو در این حوزه این کار را بکن! بعد فلان حرکت و... که البته نمونهای هم در کشور داریم. در یک جای کشور با درایت یک امام جمعه چون قدرت و سیطره خوبی از حیث اخلاقی و علمی نیز دارند دستگاه ها هم حرفشان را گوش میکنند و این شبکه شکل گرفته است.

البته معلوم نیست با توجه به شرایط و اقلیم و... کی ما به این سطح قرارگاهی میرسیم. در فضاهای مردمی، قطعاً آدمهای کاریزما میخواهیم و چارهای نیست. باید کسی باشد توانمند و مورد قبول که بتواند این کار را بکند.

موضوعات مرتبط: شبکه ، آموزش ، نفوذ

برچسبها: شبكه سازي , اطلاع , انتقال , همكاري

فضاي مجازي پديده نوظهوري است كه در مدت زمان اندك توانست يكي از گسترده ترين و اثرگذارترين پديده هاي تاريخ بشر گردد . اين پديده پيچيدگي هاي زيادي داشته و نميتوان آن را صرفا پدیده ای فیزیکی برشمرد بلكه در كنار تكنولوژي ، فرهنگ و فلسفه و فضاي زير ساختي خاص خود را نيز دارد . با همين رويكرد ، در آينده نه چندان دور تاثيرات جدي بر انسان و ويژگي هاي وي خواهد داشت . از جمله اين تاثيرات مي توان به موارد ذيل اشاره نمود :

• با گسترش روز به روز فناوري فضاي مجازي ، به مرور قدرت تصميم گيري انسان كاهش یافته و تصميم گيري ماشينها به جاي انسان ، پر رنگ مي شود .

• به دليل احساس هميشه ديده شدن و این حس که همواره کسانی در حال رصد کردن ما هستند ، احساس حريم خصوصي و شخصي به شدت تضیيق و در نتيجه اين حريم كم رنگ مي گردد .

• با توجه به نياز سازي هاي روز افزون فضاي مجازي براي انسان و پاسخگوئي خود اين فضا به نيازها ، روز به روز در هم تنيدگي انسان و فضاي مجازي بيشتر و بيشتر مي شود به گونه اي كه شايد در آينده نه چندان دور نتوان انسان بدون فضاي مجازي را تصور كرد .

• امروزه دسترسي به فضاي مجازي يكي از معيارهاي دارا و ندار بودن نيست در حاليكه در آينده نه چندان دور اين موضوع معيار دارا و ندار براي جامعه مي شود و در نتيجه موضوع شكاف ديجيتال ( سطح دسترسي به فناوري فضاي مجازي ) يكي از مهمترين مسائل اجتماعي بشر خواهد شد .

• با توسعه فضاي مجازي ، توان دانش پژوهي انسان روز به روز افزايش و سرعت آن بالاتر خواهد رفت . در نتيجه قدرت استفاده از داده هاي بي شمار و توسعه فضاي پژوهشي در حوزه هاي جديد دانشي روز به روز بيشتر خواهد شد .

• پيش بيني مي شود فناوري آنقدر به انسان نزديك و در همه ابعاد با زندگي وي در هم تنيده گردد كه چون پوست دوم ، يا لباس دوم براي انسان باشد . انسان بدون فضاي مجازي حكم انسان برهنه در جهان كنوني را خواهد داشت .

• امروزه بخش زيادي از هويت اجتماعي و فرايند جامعه پذيري و تربيت در خانواده و مدرسه صورت مي پذيرد در حاليكه رفته رفته اين فرايند كمرنگ تر و به جاي آن فرايند هاي جامعه پذيري مبتني بر فضاي مجازي پررنگ تر خواهد شد . در نتيجه انسان ها درون فضاي مجازي رشد كرده و جامعه پذير خواهند شد .

محمد یعقوبی

موضوعات مرتبط: شبکه ، آموزش ، اطلاعات عمومی ، نفوذ ، سیستمهای اطلاعاتی ، پیامها

برچسبها: محمد یعقوبی , فضاي مجازي , آينده پژوهي , فناوري

اينترنت اشياء عبارتي پركابرد در رابطه با مجموعه اي از تكنولوژي ها ، سيستمها و اصول طراحي است كه از طريق اشياء متصل به اينترنت عمل مي كند .

اينترنت اشياء عبارتي پركابرد در رابطه با مجموعه اي از تكنولوژي ها ، سيستمها و اصول طراحي است كه از طريق اشياء متصل به اينترنت عمل مي كند .

اينترنت اشياء مشابه با اينترنت امروزي نست ، بلكه به اشياء اين اجازه را مي دهد كه دقيقا مشابه با روشي كه امروزه از طريق وب فعاليتهاي خود را انجام ميدهند ، به يكديگر متصل شوند و با همديگر برهم كنش داشته باشند .

در اين مورد ، اينترنت نه تنها زمينه ارتباط مردم و رسانه و محتوا خواهد بود بلكه تمام موارد دنياي حقيقي مانند ابزارها ، اطلاعات و دانش و شركت ها و ... را شامل مي شود .

در واقع اينترنت اشياء يك اينترنت جديد نيست بلكه كاربردهاي اينترنت موجود بين ابزارهاي مختلف است .

كاربرهاي اينترنت اشياء حوزه هاي مختلفي را شامل مي شود . ( مانند : صنعت ، جامعه و مردم ) .

خدمات اين تكنولوژي مي تواند منجر به امنيت ، راحتي و يا كاهش هزينه ها و بسياري ديگر از كاربردها و نيازها گردد .

با اين حال يك آسيب و خطر جدي نيز در پي آن وجود دارد . با توسعه اينترنت اشياء عملا زمينه كنترل برنامه ها و شيوه و سبك زندگي هر فرد در اختيار ابزارهاي زندگي وي قرار مي گيرند .

هر انسان بيش از 20 ابزار متصل به اينترنت خواهد داشت . وسايل خانگي و ... همگي به اينترنت وصل بوده

و از طريق يك شبكه درهم پيوسته به مديريت و كنترل زندگي فرد و ارائه خدمات به وي مي پردازند .

لذا هر چه ماشيني تر شدن و مدرن شدن سبك زندگي يكي از تبعات اينترنت اشياء است كه شرايط مواجهه صحيح با آن بومي سازي بخشي از سيستمهاي پشتيبان اينترنت اشياء و همخوان كردن آنها با سبك زندگي اسلامي ايراني است .

مثال ملموس در زندگي خصوصي شما

تمام وسايل آشپزخانه مجهز به پورت ورودي اينترنت خواهند بود . شما از طريق اينترنت مي توانيد از روشن بودن و يا خاموش بودن و عملكرد وسايل آشپزخانه منزل خود مطلع گرديد . همه مدارات امنيتي منزل و محل كار شما مثل دوربينهاي مدار بسته ، اعلام حريق و ... به اينترنت وصل هستند و شما مي توانيد تجهيزات امنيتي خود را از طريق اينترنت كنترل نمائيد . تلوزيون شما مجهز به اينترنت ، ماهواره و دوربين خواهد بود و براي خيلي از افراد قابل نفوذ . به طوري كه دوربين تلوزيون شما بدون اينكه شما خواسته باشيد مي تواند شروع به كار كرده و از زندگي شخصي شما فيلم برداري و يا عكاسي نمايد .

مثالهاي ديگر به عهده خود شما ...

موضوعات مرتبط: شبکه ، آموزش ، نفوذ ، سیستمهای اطلاعاتی

برچسبها: اينترنت اشياء , سيستم , آينده پژوهي , اتصال به شبكه

قرارگاه ضد صهیونیستی کمیل از این پس شما را

در جریان پیشرفت کار اینترنت اشیاء در ایران قرار خواهد داد

(1)

هر چند روال برگزاری جلسات با شرکتها و سازمانهای داخلی پیش از اطلاع رسانی عمومی شبکه و از چندین ماه قبل آغاز شده (و توافقهای اولیهای هم صورت گرفته بود) ، اما این مساله در هفتههای اخیر و با راهاندازی بخش اول شبکه ، سرعت بیشتری گرفت و همچنان هم ادامه دارد . امیدواریم به زودی خبر همکاری و پیوستن مجموعههای بیشتری به حرکت « شبکه اشیاء » را به اطلاعتان برسانیم.

موضوعات مرتبط: شبکه ، راههای نفوذ ، پیامها

برچسبها: اینترنت اشیاء , دانشگاه , تهران , پوشش

گوگل با يك موتور جستجو شروع شد . اما ديگر فقط يك موتور جستجو نيست ، بلكه امروز در تلاش براي ايجاد يك شبكه بين المللي با حاكميت خودش است . شبكه اي كه در آن هيچ كشوري و هيچ حكومتي نقشي ندارند .

پروژه بالون يك پروژه تحقيق و توسعه شركت گوگل است كه هدف از آن فراهم آوردن دسترسي به اينترنت در محدوده هاي روستائي و دور دست است كه در كنار اين هدف ، زمينه از بين بردن كنترل دولتها و حاكميت محلي بر فضاي مجازي را فراهم مي آورد .

اين پروژه از بالونهاي مرتفع در استراتوسفر در ارتفاعي نزديك به 20 كيلومتر از سطح زمين استفاده مي كند كه به وسيله آنها يك شبكه بي سيم با سرعتي تا حد سرعت نسل سوم شبكه تلفن همراه فراهم مي آورد . طبق اعلام خود گوگل هدف آن در اختيار گذاشتن اينترنت براي حدود 5 ميليارد انساني است كه به اينترنت دسترسي ندارند .

كاربراني كه مي خواهند به شبكه بالون متصل شوند از آنتني كه روي ساختمانهايشان نصب مي شود استفاده مي كنند . سيگنالها بين بالون ها دست به دست مي شوند تا اينكه نهايتا به يك ايستگاه زميني كه متصل به رساننده خدمات اينترنتي است ، مي رسند و به اينترنت جهاني راه مي يابند .

پوشش هر بالون از ورق پلاستيك پلي اتيلن ساخته شده است و داراي اندازه 12*15 متر در حالت پر شده مي باشد . اين بالونها مقاومت بيشتري در برابر فشارهاي بالاتر را نسبت به بالونهاي معمولي دارند . محققان گوگل تخمين زدند كه پوشش بالون قادر است تمامي دستگاههاي همراه خود را در طي 100 روز پرواز ( بدون نياز به بازيابي و تعميرات ) تحمل نمايد .

پروژه بالون با پرتاب اولين بالون خود در نزديكي درياچه Tekapo نيوزيلند ، در صبح 14 ژوئن 2013 شروع شد . طي روزهاي بعد ، اين تيم در مجموع 30 بالون را به آسمان جزيره نيوزيلند جنوبي براي آزون قابليتهاي خود از طريق گروه كوچكي از داوطلبان ارسال كردند .

موضوعات مرتبط: شبکه ، فنی ، آموزش ، کامپیوتر و اینترنت ، اطلاعات عمومی ، سرویسهای مجانی در اینترنت ، سیستمهای اطلاعاتی

برچسبها: اينترنت بالوني , اينترنت , استراتوسفر , Tekapo

در گذشته كامپيوتر ها عمدتا بزرگ و حجيم بودند و هر چه كامپيوتر قدرت بيشتري داشت ، اندازه آن نيز بزرگتر بود چرا كه فضاي ذخيره سازي و پردازنده و ... نياز به حجم داشتند .

با اين حال طي چند سال اخير تلاشهاي زيادي براي كاهش حجم كامپيوترها صورت پذيرفت كه مهمترين آنها رايانش ابري بوده است .

بر اساس فناوري رايانش ابري ، ديگر نيازي نخواهد بود فضاي ذخيره سازي ( هارد ديسك ) و فضاي پردازشگر و ساير تجهيزات را روي يكايك رايانه ها نصب نمائيم ، بلكه با ايجاد يك فضاي ذخيره سازي و پردازشگر بسيار بزرگ در سرورهاي مركزي ، به ارائه خدمات به ساير كاربران مي پردازيم .

بدين صورت كه هر كاربر با هر ابزاري ( مانند يك تلفن همراه ) به اين سرورها متصل گردد مي تواند اطلاعات مورد نياز خود را از بخش مخصوص هارد خود روي آن سرور برداشته ، استفاده كرده و سپس همانجا ذخيره كند .

در نتيجه با يك تلفن هراه يا يك ابزار كوچك ، مي توان قدرت يك ابركامپيوتر را در اختيار داشت . تنها شرط لازم نيز خريداري يك حساب كاربري از سرويس مركزي و شبكه پرسرعتي براي اتصال به آن سرور است .

رايانش ابري در طي ده سال آتي به اشكال زير بر زندگي ما تاثير خواهد گذاشت .

• برنامه هاي درون ابر جايگزين برنامه هايي خواهند شد كه هم اكنون به صورت محلي در دستگاه هايمان نصب شده اند . مانند برنامه آفيس . بنابراين در آينده ديگر نرم افزار ها براي نسخه هاي خانگي هرضه نخواهند شد . توضيح آنكه مايكروسافت علام كرده ويندوز 10 آخرين نسخه ويندوز خواهد بود .

• اطلاعات ارزان تر و دسترسي به آن آسان تر مي گردد ، زيرا ابر ، توسعه برنامه و اتصال به شبكه هاي آنلاين را ارزان مي كند .

• با ظهور سيستم عامل هايي مانند كروم و آزرو نقش سيستمهاي عمال در پردازش ها و رايانش هاي روزمره تقليل مي يابد .

• قادر خواهيم بود در تمام اوقات هرجائي به ابر متصل شويم .

اما اين يك روي سكه است . روي ديگر سكه آن است كه با متمركز شدن اطلاعات در سرورهاي مركزي ، حريم خصوصي و امنيت داده هاي ملي به طور كامل از بين خواهد رفت و تمام اطلاعات بر روي سيستمهاي خارج از مرزها ذخيره سازي خواهند شد . از سوي ديگر از آنجا كه نرم افزارها براي سيستمهاي خانگي عرضه نميشوند عملا عدم اتصال به ابر و منزوي ماندن ممكن نخواهد بود . فلذا فرصت اندكي باقي است تا با بومي سازي اين فناوري مانع از برون رفت عظيم اطلاعات از كشور شويم .

موضوعات مرتبط: شبکه ، فنی ، آموزش ، کامپیوتر و اینترنت

برچسبها: رايانش ابري , ذخيره اطلاعات , مشكلات , محاسن

محققان شرکت دراپر با استفاده از فناوری نانوسیم و بافت آنها، در حال ارائه سختافزاری هستند که بتواند مشکل تداخل امواج در اینترنت اشیاء را حل کند.

پیشبینیها نشان میدهد که اینترنت اشیاء (IoT) تنها در بخش راهآهن تا سال 2025 گردش مالی بیش از 14 تریلیون دلار خواهد داشت. برخی معتقدند برای جلوگیری از تداخل، بهتر است در مورد برخی قوانین و سیاستها تجدید نظر کرد.

محققان شرکت دراپر (Draper) با همکاری پژوهشگران دانشگاه هاروارد موفق به ارائه راهبردی شدند که با استفاده از آن سختافزارهای نانومقیاس را میتوان کنار هم چید تا ابزاری بهدست آید که سیگنالهای خالص تولید و دریافت کند. با این کار، مشکل تداخل در دریافت و ارسال به حداقل میرسد.

فیلم را دانلود نمائید

در حال حاضر باید در فرکانسهای ادوات، اختلاف معنیداری وجود داشته باشد تا مشکل تداخل بوجود نیاید اما با این فناوری میتوان این محدودیت را پشت سر گذاشت.

آژانس پروژههای تحقیقاتی پیشرفته دفاعی (DARPA) سرمایهگذاری روی این حوزه انجام داده است تا راهی برای مونتاژ کردن سختافزارهای نانومقیاس بهدست آید تا از آن در سیستمهای میکروالکترومکانیکی و نیمههادی استفاده کرد.

در این راهبرد که به NanoLitz شهرت دارد، ابعاد سیمها کاهش یافته تا هدر رفت انرژی به حداقل برسد و همچنین پاسخدهی با دقت بالاتری انجام شود. این گروه تحقیقاتی از روش خودآرایی در DNA در این پروژه استفاده کردند.

محققان شرکت دراپر در حال ارائه راهبردی الهام گرفته از سیستمهای میکروسیالی هستند تا نانوسیمهای تولید شده به شکلی از پیش تعیین شده ببافند. با این کار میتوان خروجی سیستم را افزایش داد. این شرکت در حال طراحی و ساخت این ابزار است. با بهبود سیگنالدهی میتوان انتقال سیگنالها را 5 برابر بیشتر از حالت رایج در کانالها انجام داد و مشکل تداخل را به حداقل رساند.

شرکت دراپر روی ارائه فناوریهای پیشرفته برای حل مشکل پیشرو در حوزه اینترنت اشیاء کار میکند. این شرکت در حال حاضر با بخشهای مختلف دولتی، صنعت و دانشگاه همکاری دارد

موضوعات مرتبط: شبکه ، فنی ، آموزش ، راههای نفوذ ، اطلاعات عمومی ، نفوذ

برچسبها: اینترنت اشیاء , دراپر , تداخل امواج , سخت افزار

اينترنت اشياء عبارتي پركابرد در رابطه با مجموعه اي از تكنولوژي ها ،

سيستمها و اصول طراحي است كه از طريق اشياء متصل به اينترنت عمل مي كند .

اينترنت اشياء مشابه با اينترنت امروزي نست ،

بلكه به اشياء اين اجازه را مي دهد كه دقيقا مشابه با روشي كه

امروزه از طريق وب فعاليتهاي خود را انجام ميدهند ،

به يكديگر متصل شوند و با همديگر برهم كنش داشته باشند .

در اين مورد ، اينترنت نه تنها زمينه ارتباط مردم و رسانه و محتوا خواهد بود

بلكه تمام موارد دنياي حقيقي مانند ابزارها ،

اطلاعات و دانش و شركت ها و ... را شامل مي شود .

در واقع اينترنت اشياء يك اينترنت جديد نيست

بلكه كاربردهاي اينترنت موجود بين ابزارهاي مختلف است .

كاربرهاي اينترنت اشياء حوزه هاي مختلفي را شامل مي شود .

( مانند : صنعت ، جامعه و مردم ) .

خدمات اين تكنولوژي مي تواند منجر به امنيت ، راحتي و يا كاهش هزينه ها

و بسياري ديگر از كاربردها و نيازها گردد .

با اين حال يك آسيب و خطر جدي نيز در پي آن وجود دارد .

با توسعه اينترنت اشياء عملا زمينه كنترل برنامه ها و شيوه و سبك زندگي هر فرد

در اختيار ابزارهاي زندگي وي قرار مي گيرند .

هر انسان بيش از 20 ابزار متصل به اينترنت خواهد داشت .

وسايل خانگي و ... همگي به اينترنت وصل بوده

و از طريق يك شبكه درهم پيوسته به مديريت و كنترل زندگي فرد

و ارائه خدمات به وي مي پردازند .

لذا هر چه ماشيني تر شدن و مدرن شدن سبك زندگي

يكي از تبعات اينترنت اشياء است كه شرايط مواجهه صحيح با آن

بومي سازي بخشي از سيستمهاي پشتيبان اينترنت اشياء

و همخوان كردن آنها با سبك زندگي اسلامي ايراني است .

مثال ملموس در زندگي خصوصي شما

تمام وسايل آشپزخانه مجهز به پورت ورودي اينترنت خواهند بود . شما از طريق اينترنت مي توانيد از روشن بودن و يا خاموش بودن و عملكرد وسايل آشپزخانه منزل خود مطلع گرديد . همه مدارات امنيتي منزل و محل كار شما مثل دوربينهاي مدار بسته ، اعلام حريق و ... به اينترنت وصل هستند و شما مي توانيد تجهيزات امنيتي خود را از طريق اينترنت كنترل نمائيد . تلوزيون شما مجهز به اينترنت ، ماهواره و دوربين خواهد بود و براي خيلي از افراد قابل نفوذ . به طوري كه دوربين تلوزيون شما بدون اينكه شما خواسته باشيد مي تواند شروع به كار كرده و از زندگي شخصي شما فيلم برداري و يا عكاسي نمايد .

مثالهاي ديگر به عهده خود شما ...

موضوعات مرتبط: شبکه ، فنی ، آموزش ، نفوذ ، اخبار

برچسبها: اينترنت اشياء , كنترل زندگي , تكنولوژي جديد , خطر جدي

آیا قدرت نرم برای جنگ نرم کافی است؟

برای مثال، حادثهی 11 سپتامبر در ظاهر یک تهدید سخت است، اما نتیجهی این تهدید سخت که زمینهساز افزایش قدرت نرم آمریکا میشود منجر به پیشبرد گفتمان مبارزه با تروریسم در سطح جهانی میگردد؛ یعنی یک تهدید به ظاهر سخت زمینهساز افزایش قدرت نرم گردیده است.

براي مطالعه بيشتر به ادامه مطلب برويد

موضوعات مرتبط: شبکه ، نفوذ

برچسبها: جنگ نرم , قدرت جنگ نرم , حزب اله , جنگ 33 روزه

ادامه مطلب

مقدمه

آژانس امنيت ملي آمريكا در حال ساخت مركزي مخفي را براي شنود همه ارتباطات الكترونيكي سراسري كه بزرگترين مركز از نوع خود است، در ايالت يوتا ميباشد.اين مركز كه هزينه ساخت آن 2 ميليارد دلار خواهد بود، براي رديابي و ثبت ارتباطات الكترونيكي احداث مي شود. گفته ميشود اين مركز، پنهانيترين و پيچيدهترين مركز خواهد بود و حتي ارتباطات الكترونيكي كه از اينترنت صورت ميگيرد را دنبال خواهد كرد.

وزارت امنيت سرزميني آمريكا كار مشاوره فني ساخت اين مركز را برعهده دارد . . . .

برای مطالعه بیشتر به ادامه مطلب بروید

![]()

موضوعات مرتبط: نظامی ، شبکه ، داستان ، راههای نفوذ ، نفوذ ، سیستمهای اطلاعاتی

برچسبها: ساخت بزرگترين مركز جاسوسي , الكترونيك , جهان , يوتاي آمريكا

ادامه مطلب

بيوتروريسم

در ادامه مطلب بخوانید

![]()

موضوعات مرتبط: شبکه ، داستان ، راههای نفوذ ، نفوذ ، پیامها

برچسبها: بيوتروريسم , تروريست , تروريسم , ترور

ادامه مطلب

هشدارهاي امنيتي براي هم ميهنان ايراني

مطالعه و آشنايي با اين پيامهاي امنيتي ، شهروندان عزيز اين مرزو بوم را در برابر توطئه هاي دشمنان ايران زمين ، آگاه و توانمند خواهد ساخت :

1) هوشياري و حساسيت مردم نسبت به وقايع امنيتي، شكست توطئه هاي دشمنان اين مرزو بوم كهن را در پي دارد.

2) امنيت ملي كشور در گرو مشاركت تك تك مردم ايران اسلامي در تأمين امنيت عمومي است.

3) هوشياري و حساسيت در برخورد با افراد ناشناس و خودداري از ارائه اطلاعات محل خدمت ، شغل و يا محل سكونت به افراد مشكوك، از اصول اوليه تامين امنيت عمومي است. ارائه اطلاعات به افراد ناشناس تنها بايستي بر اساس احراز هويت مجاز فرد ناشناس و ارائه مدرك شناسايي معتبر باشد .

4) امنيت پايدار و همه جانبه كشور، ضامن پيشرفته ، توسعه و فردايي بهتر براي ما و فرزندان ماست. پس در ايجاد امنيت پايدار مشاركت فعال داشته باشيم .

5) هر نوع سوء استفاده از موقعيت شغلي، سوء استفاده از شغل دولتي محسوب شده و بر خلاف قانون است . مردم مي توانند اين تخلفات را به ستاد خبري وزارت اطلاعات گزارش نمايند .

6) آيا مي دانيد در اروپا ، اتباع كشورهاي اروپايي در خيابانها و حتي از پشت پنجره ها، هر گونه فعاليت مشكوك و يا تردد غير عادي را به پليس اطلاع مي دهند و اين فرهنگ امنيتي ، از ويژگيهاي جامعه اروپائي محسوب مي شود .

7) در تمام كشورهاي توسعه يافته ، همكاري با پليس و دستگاه امنيتي ، يك فرهنگ عمومي است كه برخاسته از احساس نياز عمومي به امنيتي پايدار مي باشد.

8) براي جامعه، نعمتي بالاتر و ارزشمندتر از "امنيت" وجود ندارد.

9) نگهداري مواد انفجاري ، سلاح و تجهيزات نظامي سرد و گرم، علاوه بر مخاطرات جاني و مالي براي عزيزان شما، برخلاف قوانين كشور است.

10) اقدامات مامورين امنيتي با مجوز رسمي قانوني و قضايي انجام مي گيرد، پس مراقب افراد كلاهبردار و سوء استفاده كنندگان از عناوين امنيتي و اطلاعاتي باشيم.

11) اگر مراجعه مشكوكي با نام مامورين اطلاعاتي به شما صورت گرفت، ضمن درخواست مدارك هويتي و مجوز قانوني، در صورت مشاهده هر گونه تخلف، مراتب را فورا به شماره تلفن 113 ستاد خبري وزارت اطلاعات اطلاع دهيد.

12) هر نوع مراجعه اتباع بيگانه براي كسب اطلاعات شغلي يا عمومي را بلافاصله به تلفن 113 اطلاع دهيد. بيگانگان نسبت به اطلاعات ميهن عزيز ما نامحرم هستند.

13) اگر در محيط زندگي و شغلي خود اسناد طبقه بندي شده و محرمانه دولتي را يافتيد ، مراتب را به تلفن 113 گزارش دهيد و يا اسناد را به صندوق پستي 113 بيندازيد.

14) به تلفنهاي مشكوك كه سوالات غير عادي مي نمايند و اخبار ويژه اي را از شما مي پرسند، اعتماد نكرده و موضوع را به تلفن 113 گزارش نماييد. دشمنان با استفاده از تماسهاي تلفني به دنبال كسب اخبار مورد نياز خود از كشور ما هستند.

15) آيا با قانون نگهداري و افشاي اسناد محرمانه دولتي آشنا هستيد؟

16) دشمنان در سفرهاي شما به خارج از كشور به دنبال برقراري ارتباط و دوستي با شما هستند . مراقب درخواستها و دامهاي دشمن در اين سفرها باشيم.

17) در صورت مراجعه دشمن به شما و درخواست همكاري و ارئه خبر، در اولين فرصت مراتب را به ستاد خبري وزارت اطلاعات اطلاع دهيد . اين اقدام بيانگر ميهن پرستي، سلامت و وفاداري شماست و وظيفه ما قدرداني از اين ميهن پرستي و صيانت از شماست.

18) كارمندان دواير دولتي در تور فعاليتهاي جاسوسي دشمنان هستند، پس از افشاي هر گونه اطلاعات و دسترسي خود به اسناد و اخبار محرمانه ، حتي در نزد دوستان و اقوام نزديك هم خودداري كنيم.

19) در مراجعه به سفارتخانه هاي بيگانه براي دريافت رواديد و ساير امور مسافرتي، اطلاعات شغلي محرمانه را ارائه ندهيد. در صورت اصرار بيگانگان ، مراتب را به ستاد خبري و زارت اطلاعات اطلاع دهيد.